多要素認証(MFA)の基本と重要性

要点:多要素認証(MFA)とは、従来のパスワードだけでなく、異なる性質の要素を組み合わせることで、アカウントの安全性を飛躍的に高めるセキュリティ対策の仕組みです。

近年、サイバー攻撃の手口は高度化しており、個人情報や企業資産を狙う不正アクセスが後を絶ちません。こうした背景から、多くの企業で導入が進んでいるのが多要素認証(MFA)です。

MFAとは、本人確認を行う際、知識・所持・生体といった異なるカテゴリの要素を2つ以上組み合わせる方法です。仮にパスワードが流出したとしても、他の要素がなければログインできないため、被害を最小限に抑えることが可能になります。本記事では、2026年の最新トレンドを踏まえた具体的な導入手順や、選定のポイントについて解説します。

注釈:MFA(Multi-Factor Authentication)

日本語で「多要素認証」と呼びます。ログイン時に複数の異なる認証要素を求めることで、なりすましを防ぐ技術です。

企業がMFAを導入するメリット

要点:企業がMFAを導入することで、不正アクセスの防止だけでなく、顧客からの信頼性向上やコンプライアンスの遵守といった多角的なメリットが得られます。

セキュリティ強化は、単なる防御策ではなく、ビジネスを円滑に進めるための投資です。

- 不正ログインの徹底防止パスワードの使い回しや脆弱なパスワードを狙った攻撃に対し、ワンタイムパスワードやスマートフォンアプリによる認証を追加することで、アカウント乗っ取りのリスクを劇的に低減します。

- コンプライアンスへの対応プライバシーマークやISMSなどの取得、あるいは業界ごとのガイドラインにおいて、多要素認証の利用が必須要件となるケースが増えています。

- リモートワーク環境の安全確保社外からクラウドサービスや社内システムへアクセスする際、MFAがあれば場所を問わず安全な業務環境を実現できます。

注釈:ワンタイムパスワード

一定時間(通常30秒〜60秒)だけ有効な使い捨てのパスワードです。盗聴されても再利用できないため非常に安全です。

具体的な多要素認証の導入手順

要点:MFAの導入手順は、現状把握から始まり、方式選定、テスト運用、そして全社展開というステップを慎重に進めることが成功の秘訣です。

場当たり的な導入は、業務の混乱やユーザーの不満を招く可能性があります。以下のステップで進めるのが一般的です。

ステップ1:現状の環境調査と要件定義

まずは自社のIT環境を整理します。利用しているクラウドサービス、オンプレミスシステム、従業員のデバイス状況(スマートフォン配布の有無など)を把握し、どの範囲にMFAを適用するかを決定します。

ステップ2:認証方式の選定と比較

コスト、利便性、セキュリティレベルのバランスを考慮して方式を選びます。2026年現在は、スマートフォンアプリ(OTP)やプッシュ通知、あるいはパスキー(Passkeys)の活用が主流です。

ステップ3:製品・ソリューションの比較と決定

市場には多くのMFA製品が存在します。既存のID管理基盤(Microsoft Enture IDなど)との親和性や、サポート体制、費用を比較して最適なものを選定します。

導入時における注意点とリスク

要点:利便性の低下やスマートフォンの紛失といったリスクに対し、事前に運用ルールを整備しておくことが、混乱を避けるために不可欠です。

MFAは強力ですが、導入にあたって考慮すべき点も少なくありません。

- ユーザーの利便性への影響ログインの手間が増えるため、従業員の心理的な負担が発生します。なぜ必要なのかを事前に説明し、教育を行うことが重要です。

- 端末紛失・故障時の対応認証に使用しているスマートフォンを紛失した場合、ログインできなくなる障害が発生します。予備のコード発行手順や、管理者が迅速に再設定できるフローを用意しておく必要があります。

- 導入・運用コストの発生ライセンス費用だけでなく、ハードウェアトークンを配布する場合はその購入費用や、ヘルプデスクへの問い合わせ対応にかかる人的コストも見積もっておくべきです。

注釈:ハードウェアトークン

認証コードを表示する専用の小型デバイスです。スマホを持たない従業員や、持ち込み制限のある職場などで利用されます。

2026年の最新トレンド:パスキーの活用

要点:2026年現在の最新トレンドは、パスワードそのものを使わないパスワードレス認証(パスキー)であり、MFAの次世代形態として注目されています。

従来のMFAは「パスワード+α」でしたが、最新の技術ではパスワード入力を完全に排除する動きが加速しています。

- パスキー(Passkeys)とはデバイスの生体認証(指紋や顔)を利用して、暗号鍵による認証を行う仕組みです。フィッシング攻撃に対して非常に強く、かつユーザーはパスワードを覚える必要がないため、セキュリティと利便性を高いレベルで両立できます。

- FIDO2規格の普及多くのWebサービスやOSがFIDO2規格に対応したことで、スマートフォンやPCの指紋リーダーをそのまま認証デバイスとして活用できるようになりました。

主要な認証方式の比較と選び方

要点:認証方式にはそれぞれ特徴があり、自社の業務スタイルや予算に合わせて、適切な組み合わせを選ぶことが求められます。

方式ごとの違いを理解したうえで、自社に最適なものを選びましょう。

| 認証方式 | セキュリティ強度 | 利便性 | 導入コスト | 主な特徴 |

| SMS/メール通知 | 中 | 高 | 低 | 誰でも使いやすいが、傍受のリスクがある |

| アプリ(OTP) | 高 | 中 | 低 | ネット環境を問わず利用可能。スマホが必要 |

| プッシュ通知 | 高 | 最高 | 中 | タップするだけで承認完了。操作が非常に簡単 |

| ハードウェアトークン | 最高 | 低 | 高 | 物理的な所持を担保。電池切れや紛失に注意 |

| 生体認証 | 最高 | 高 | 中 | 指紋や顔を使用。なりすましが困難 |

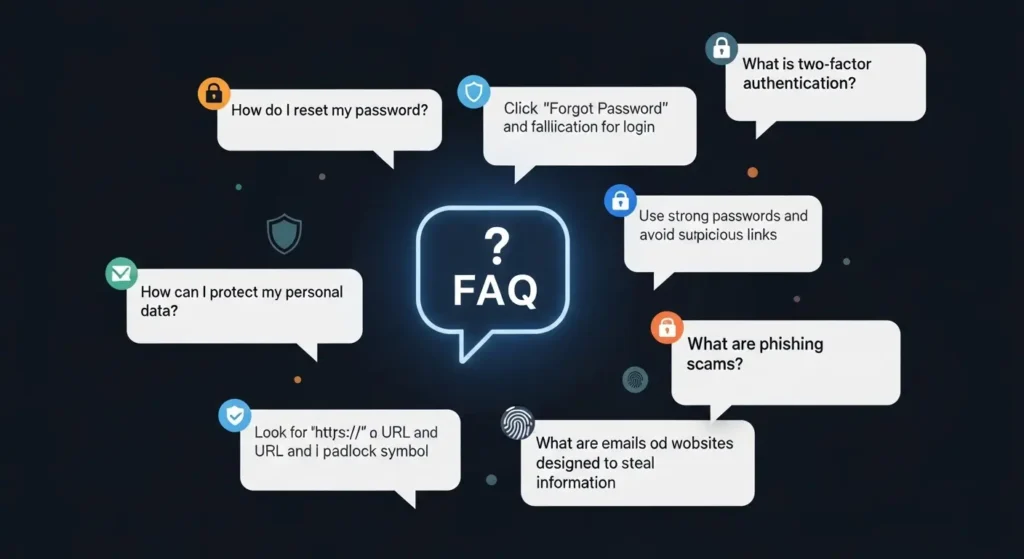

よくある質問と回答(FAQ)

要点:導入前後に多く寄せられる疑問を整理し、スムーズな合意形成と運用を目指しましょう。

Q1:二段階認証と多要素認証の違いは何ですか?

二段階認証は「2回認証すること」を指しますが、パスワードと秘密の質問(どちらも知識要素)を組み合わせる場合があります。

多要素認証は、異なるカテゴリの要素(例:パスワード+指紋)を組み合わせることを条件としており、より安全です。

Q2:無料のアプリでも十分ですか?

Google AuthenticatorやMicrosoft Authenticatorなどの無料アプリは非常に強力で、多くのサービスに対応しています。ただし、企業としての一元管理機能や、ログの監査が必要な場合は、有料のエンタープライズ向けソリューションを検討すべきです。

Q3:スマホを持っていない社員はどうすればよいですか?

ハードウェアトークン(物理的な鍵)の配布や、社内電話への自動音声着信、あるいはPCに接続されたICカードリーダーを利用する方法など、複数の代替手段を用意することが一般的です。

成功事例に学ぶMFA導入のポイント

要点:先行企業の導入事例を参考にすると、段階的な展開と丁寧なマニュアル整備が、全社的な定着につながることがわかります。

多くの企業が直面する課題をどう乗り越えたか、そのポイントを整理しました。

- スモールスタートの実施まずは情報システム部門や一部の部署で先行導入を行い、発生したトラブルや問い合わせを整理します。そのフィードバックをもとにマニュアルを改善したうえで、全社へ一斉配布することで混乱を最小限に留めた事例が多く見られます。

- シングルサインオン(SSO)との連携一つ一つのアプリにMFAを設定するのではなく、SSO基盤で一度MFAを行えば全ての業務アプリにアクセスできる仕組みを構築することで、ユーザーの負担を大幅に軽減し、成功を収めているケースが目立ちます。

導入後の運用とメンテナンス

要点:MFAは導入して終わりではなく、定期的なアクセスログの確認やセキュリティ設定の見直しを行い、継続的に改善することが重要です。

システム環境や脅威の状況は日々変化します。

- アクセスログの監視不自然な場所や時間からのログイン試行がないか定期的にチェックします。AIを活用した異常検知機能を備えたソリューションであれば、管理者の負荷を抑えつつ迅速な対応が可能です。

- アカウントのライフサイクル管理退職者のアカウント削除を徹底します。所持要素(物理キーやスマホ登録)の解除漏れがないよう、退職時のフローを整備しましょう。

- 認証強度の定期的な見直し2025年以前の古い方式(単純なSMSなど)を使い続けていないか確認し、より強固な方式への移行を検討し続けます。

従業員教育とセキュリティ意識の向上

要点:どれほど優れたシステムを導入しても、最終的には「人」が重要です。MFAの仕組みと必要性を全社員が理解することが、最大の防御になります。

セキュリティ意識の向上は、テクノロジーと同じくらい重要です。

- フィッシング詐欺の実態周知なぜ追加の認証が必要なのかを知ることで、従業員は不審なメールや通知に対して警戒心を持つようになります。

- 適切な操作マニュアルの配布「スマホを変えた時はどうするのか」といった具体的な場面に応じた解決方法を、誰でも見られる場所に掲示・共有しておきます。

導入コストを抑えるためのヒント

要点:まずは既存のライセンス機能を確認し、追加コストを最小限に抑えながら段階的に拡張していく方法を検討しましょう。

予算が限られている中小企業でも、工夫次第で強固な環境を構築できます。

- クラウドサービスの標準機能を活用Google WorkspaceやMicrosoft 365などの多くには、標準でMFA機能が含まれています。追加料金なしで利用できる範囲を最大限に活用することから始めましょう。

- スマートフォンアプリの活用高価なハードウェアトークンを購入する代わりに、従業員の業務スマホや個人の端末(BYOD)を活用することで、ハードウェアコストを大幅に削減できます。

医療・金融など業界別の特有要件

要点:機密情報の重要度が高い業界では、より厳格な認証要件が求められるため、業界ガイドラインに沿った方式選定が必要です。

業界によっては、法令や指針で特定の認証強度が定められています。

- 金融業界オンライン取引における不正送金防止のため、フィッシング耐性の高い方式や取引ごとの署名認証が強く求められます。

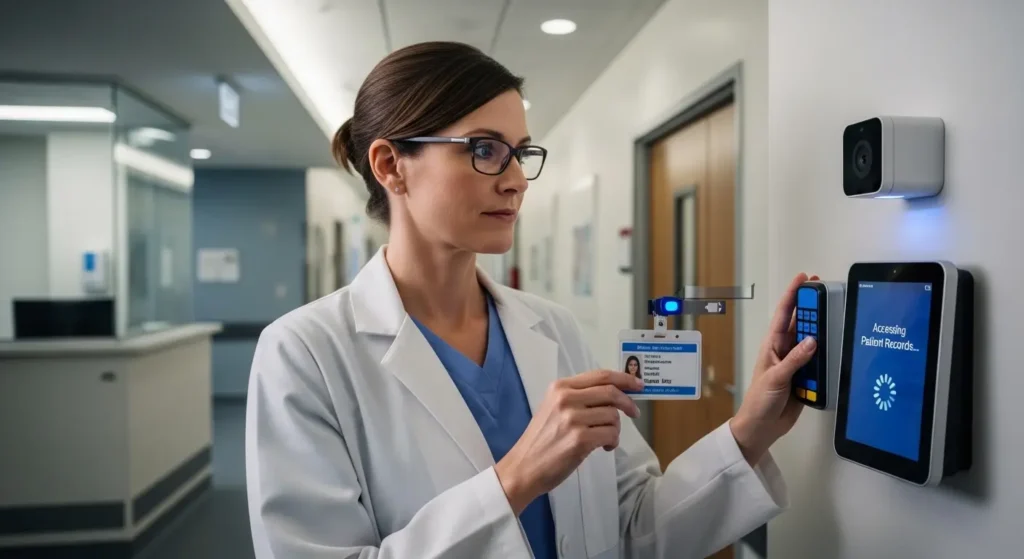

- 医療業界患者の個人情報を扱うため、院内ネットワークへのアクセス制限と、緊急時でも迅速に認証できる顔認証などの利便性の高い方式の併用が有効です。

予期せぬ障害への備え(BCP)

要点:認証サーバーの停止や、大規模な通信障害が発生した際でも、業務が完全に停止しないためのバックアッププランを用意しておきましょう。

万が一の事態を想定した「レジリエンス(回復力)」の確保が重要です。

- 緊急時のバイパス手順災害時などに特定の管理者承認を経て一時的にMFAをバイパスできる仕組みや、緊急時専用のリカバリーキーを用意しておきます。

- オフライン認証の検討インターネット接続が切れた状態でも、アプリが生成するワンタイムパスワードなら時間同期によって認証が可能です。

導入を検討している担当者へのアドバイス

要点:一人で悩まず、専門のベンダーやコンサルタントに相談することで、自社の規模や文化に合った最適な解を効率的に見つけることができます。

初めての導入は、多くの不安が伴うものです。

- 無料の試用版をフル活用多くのソリューションは、限定期間の無料トライアルを提供しています。まずは情報システム部門の数人で実際に使い、操作感や設定の難易度を体感することから始めてください。

- 専門家への相談貴社の既存のネットワーク構成にどう組み込むのがベストか、専門的な視点からのアドバイスを受けることで、将来的な手戻りを防ぐことができます。

まとめ:強固なセキュリティの第一歩へ

要点:多要素認証の導入は、企業の資産を守り、従業員が安心して働ける環境を作るための必須プロセスです。まずは一歩を踏み出しましょう。

本記事で解説した導入手順やメリットを整理すれば、MFAが単なる「手間」ではなく、企業の信頼性を支える強力な基盤であることがお分かりいただけたはずです。2026年、サイバー脅威はさらに巧妙さを増しますが、多要素認証という強力な盾を装備することで、貴社のビジネスはより確かなものとなります。

最初から完璧を目指す必要はありません。まずは重要なアカウントや管理者権限から導入を開始し、徐々に広げていくことが、スムーズな成功への道筋です。

公式サイト・関連リンク

- IPA:情報セキュリティ10大脅威 2026

- 総務省:安心してインターネットを使うために(多要素認証の解説)

- Microsoft:多要素認証(MFA)の概要と導入ガイド

- Google:2段階認証プロセスを有効にする手順

有効な内部リンク