要点:2026年の企業経営において、サイバー攻撃や内部不正によるインシデントは避けて通れないリスクです。

有事の際、デジタルデータから客観的な事実を導き出し、法的証拠として成立させるデジタルフォレンジックの重要性は、かつてないほど高まっています。

執筆の背景と検索者への共感

- 「社内で情報漏洩の疑いがあるが、どうやって証拠を掴めばいいのか」

- 「サイバー攻撃を受けたが、どこまで被害が広がっているのか」

といった不安を抱えていませんか。

2026年現在、クラウドやスマートフォンの普及、そして巧妙なマルウェアの進化により、企業を取り巻くセキュリティ環境は劇的に変化しました。

ひとたびセキュリティインシデントが発生すれば、迅速な原因究明ができなければ社会的信用の失墜や、裁判における不利な立場を招きかねません。

本記事では、情報システム部門や法務担当者、経営層の皆様に向けて、

- デジタルフォレンジックの基礎知識

- 証拠保全の具体的な流れ

そして最新のツールを用いた調査手法までを網羅的に解説します。

インシデントレスポンス(※2)の質を高め、企業の資産を守るための実戦的なガイドとしてお役立てください。

2026年のデジタルフォレンジックとセキュリティ

要点:現代のサイバー攻撃は高度化しており、発生したインシデントの痕跡を特定するには、最新のデジタルフォレンジック技術が不可欠です。

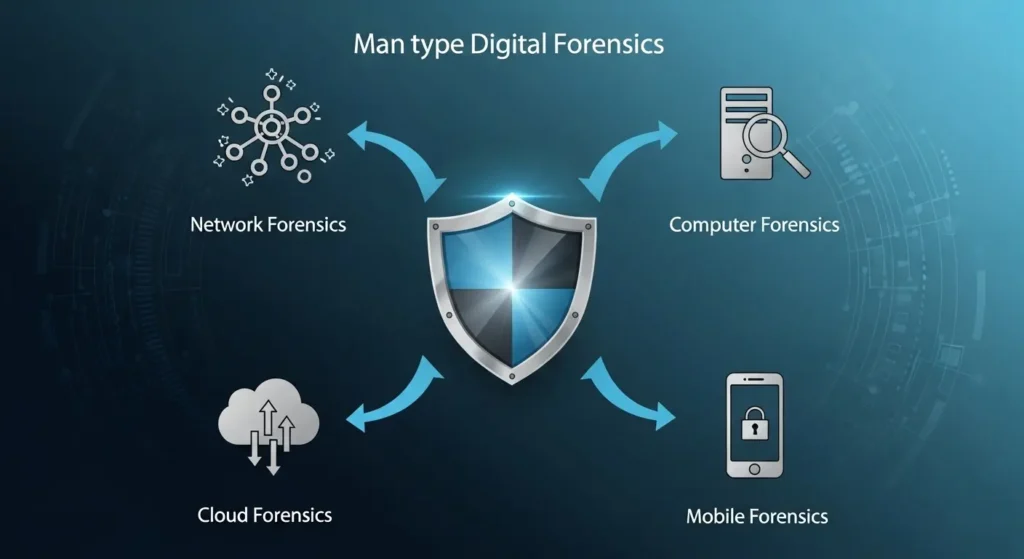

セキュリティインシデント対応において、デジタルフォレンジック(デジタル鑑識)は、コンピュータやネットワーク機器に残されたデジタルデータを収集・分析します。

事実関係を明らかにするための科学的手法を指します。

2026年現在、クラウド利用の拡大やiotデバイスの普及により、調査対象となるデバイスや環境は複雑さを増しています。

企業が不正アクセスや情報漏洩の被害に遭った際、単にシステムを復旧させるだけでは不十分です。

「いつ、誰が、どこから、どのように侵入し、何を盗んだのか」という原因究明を行います。

法的な証拠として保全することが求められます。

デジタルフォレンジックは、犯罪の捜査だけでなく、社内の内部不正や不当な持ち出しの解明にも活用されています。

(注釈 ※1)デジタルフォレンジック:デジタル機器に残された記録を、法的な証拠性を保ったまま収集・分析・報告する技術。

セキュリティインシデント発生時の調査の流れ

要点:インシデントレスポンス(※2)の初動ミスは、証拠の消失を招くため、迅速かつ正確な証拠保全手順の遵守が重要です。

証拠保全手順とデータの完全性

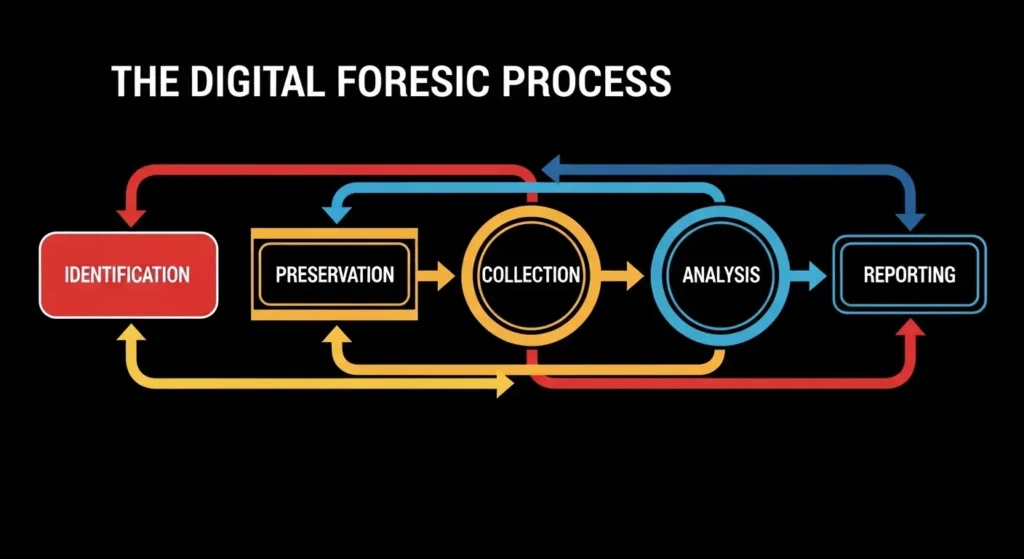

インシデントが発覚した際、最初に実施すべきは証拠保全です。操作を続けると、ファイルのタイムスタンプが更新されたり、メモリ上の一時的なデータが上書きされたりして、証拠としての価値が失われてしまいます。

専用のデジタルフォレンジックツールを用いて、ハードディスクや端末の物理コピー(複製)を作成します。

ハッシュ値(※3)を計算することで、データが改ざんされていないという真正性を担保します。

ログ解析とネットワークフォレンジック

攻撃者の侵入経路や行動を追跡するため、サーバやネットワーク機器のログ解析を行います。

ネットワークフォレンジックでは、パケット(※4)の流れを分析し、外部との不審な通信や機密情報の漏えいの実態調査を行います。

これにより、被害範囲特定と封じ込めの判断を迅速に下すことが可能になります。

(注釈 ※2)インシデントレスポンス:インシデントが発生した際に、被害を最小限に抑え、復旧と原因調査を行う一連の活動。

(注釈 ※3)ハッシュ値:データから生成される固有の値。少しでも内容が変わると値が変わるため、同一性の証明に用いられる。

(注釈 ※4)パケット:ネットワーク上を流れるデータの小さな単位。

高度化するサイバー攻撃調査とマルウェア解析

要点:ランサムウェア(※5)などの感染経路を特定するには、端末内の実行****ファイルを精査するマルウェア解析が不可欠です。

マルウェア解析の手法と目的

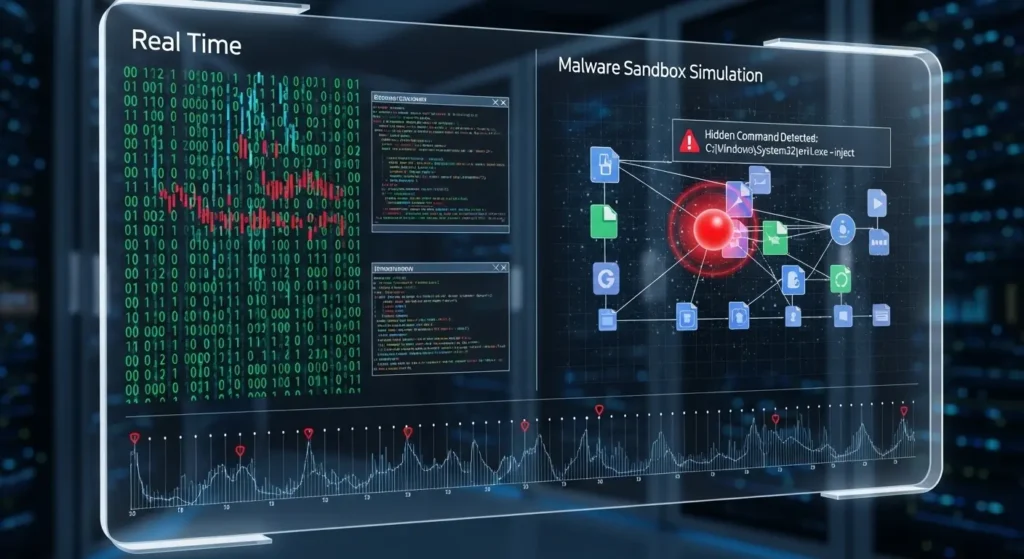

感染したpcやスマートフォンから、疑わしいファイルを抽出します。

そのプログラムがどのような動作を実行するのかを明らかにします。

マルウェア(※6)のロジックを解明することで、攻撃の意図や、他に感染している可能性のある端末を探す手がかりを取得できます。

2026年は、aiを用いた生成マルウェアの出現により、解析側にも次世代のaiソリューションが導入されています。

削除データの復旧とフォレンジック

証拠隠滅のために削除された履歴やメッセージを、データ復旧技術を用いて復元します。

ゴミ箱から消されたデータであっても、ハードディスク内に残された痕跡を専門家が抽出することで、内部不正の事実を立証できるケースが多いです。

(注釈 ※5)ランサムウェア:データを暗号化して身代金を要求する悪質なプログラム。

(注釈 ※6)マルウェア:ウイルスやスパイウェアなど、悪意のあるソフトウェアの総称。

企業の法的証拠と再発防止策

要点:調査結果をまとめた報告書は、裁判や法的手続きにおいて、真正性のある法的証拠として大きな役割を果たします。

デジタルフォレンジックの最後のプロセスは、客観的な事実に基づく報告書の作成です。

調査の過程で得られた証拠の一連の流れを整理します。

第三者が見ても分かりやすい言葉で解説します。

これは訴訟や刑事手続きだけではありません。

- 株式会社としてのコンプライアンス(※7)遵守

- 経営層への報告

さらには警察当局への届け出の際に有用です。

また、解明された原因をもとに、脆弱性の解消やアクセス権限の見直しといった再発防止策を検討します。

edr(※8)やsoc(※9)による24時間365日の監視体制を強化するなど、事後的な対応から予防的なセキュリティ対策へと繋げることが、企業情報を守る使命となります。

(注釈 ※7)コンプライアンス:法令遵守。企業がルールに従って公正な活動を行うこと。

(注釈 ※8)EDR:端末(エンドポイント)の挙動を監視し、不審な動きを検知・対応するツール。

(注釈 ※9)SOC:サイバー攻撃の監視と分析を行う専門の組織や拠点。

要点:2026年のデジタルフォレンジック現場では、クラウドネイティブな環境への適応と、マルチなデバイスから出力される膨大なログの高度な処理能力が、調査の精度を左右する決定的な要素となっています。

2026年の最先端技術:クラウドとAIが変える調査の現場

要点:2026年に登場した次世代のデジタル・フォレンジックサービスは、サーバー上の仮想化環境やot(※11)領域に対しても、リアルタイムに近いスピードで実態調査を行うことが可能です。

クラウドフォレンジックの深化とマルチクラウド対応

近年、サプライチェーン全体を標的にした攻撃が増加しております。

自社のシステムだけでなく外部のクラウドサービスを介した侵入の特定が求められています。

2026年度の最新ソリューションでは、awsやazureといったプラットフォーム上で発生したイベントを横断的に分析します。

攻撃者の足跡を早期に検出します。

これにより、従来の手法では難しくなっていた、分散したデジタルデータの一貫性を証明することが可能となりました。

AIエージェントによる自動解析の導入

セキュリティのエンジニア不足という課題に対し、2026年はaiが一次調査を代行する仕組みが一般的になりました。

不審なプロセスや暗号化された通信のパターンをaiが学習します。

人が介入すべき重要な箇所を抽出します。

これにより、調査にかかる時間を大幅に短縮します。

被害の拡大を最小限に食い止める迅速なレスポンスを実現しています。

内部不正と資産持ち出しに対する最新の防御策

要点:退職予定者による機密情報の持ち出しや、業務上の横領といった内部不正に対し、アクセス権限のログとフォレンジックを組み合わせた徹底的な監視が効果を発揮します。

勤務実態調査と私物デバイスの管理

リモートワークの普及に伴い、貸与されたpcだけでなく私物のスマートフォンやandroid、ios端末からの情報漏洩が深刻な問題となっています。

2026年のセキュリティポリシーでは、edrやmdr(※12)をエンドポイントに配置します。

usbメモリへのコピーやクラウドストレージへの大量アップロードを検知した際、即座に隔離を行う自動化が進んでいます。

フォレンジックに基づいた退職時監査

退職前後の従業員による不自然な操作を把握するため、フォレンジック技術を用いた「出口対策」を実施する中小企業も増えてきました。

- ブラウザの履歴

- メールの送信履歴

さらには削除されたチャットログの復元を通じて、競合他社への技術流出がないかを確認します。

これは、裁判所での係争に発展した際、企業が自らの正当性を提示するための強力な材料となります。

(注釈 ※11)OT(Operational Technology):工場やインフラを制御・運用する技術。近年、サイバー攻撃の標的となっています。

(注釈 ※12)MDR(Managed Detection and Response):専門のベンダーが24時間体制で脅威を監視し、対応までを行うサービス。

失敗しないフォレンジック業者の選び方とポイント

要点:業者の選定においては、単なる価格の安さではなく、裁判で通用する証拠能力を担保できる専門知識と実績、そして最新の規制への適応力が問われます。

- 認定資格と専門性:ipaのガイドラインや国際的なフォレンジック資格を持つ人材が在籍しているか。

- 物理障害への対応力:論理的な解析だけでなく、壊されたhddなどの物理的な復旧が可能か。

- 秘密保持とプライバシー:個人情報保護の方針が徹底されており、機密情報の取り扱いに慎重であるか。

- 報告会の品質:調査報告書の内容が具体的で、法的手続きを熟知したアドバイスが受けられるか。

要点:2026年のサイバーセキュリティ環境では、インシデントの影響を最小限に留めるため、デジタルフォレンジックを活用した脆弱性診断(※13)と、法廷でも通用する証拠の確保が企業のリスクマネジメントにおいて非常に高い優先順位を持っています。

インシデントの「後」に差がつく適切なフォレンジック評価

要点:サイバーセキュリティの脅威に直面した際、状況を正しく把握し、作業の結果を詳細に記録することが、会社の社会的信頼を維持するための主な鍵となります。

セキュリティ製品の導入と脆弱性診断の有効性

2026年現在、単に製品を導入するだけではありません。

その製品が正しく動作し、不正行為を防ぐことができているかを定期的に評価する必要があります。

デジタルフォレンジックの知見を活かした診断を行うことで、従来の見落とされがちだった脆弱性を発見します。

サイバー攻撃による被害を未然に回避できます。

各種アプリケーションのログを統合的に管理します。

関連する情報を紐付けることで、非常事態における迅速な意思決定が可能になります。

モバイルデバイスとアプリケーションの調査

スマートフォンの普及により、ビジネスの現場ではモバイル端末を通じた情報のやり取りが主となっています。

2026年のフォレンジックでは、PCだけでなくモバイルアプリケーション内の保存データや、削除されたメッセージの復元も対象となります。

自社の採用情報や顧客リストなどの機密情報が、どのような方法で外部へ漏えいしたのかを解明するため、端末内の詳細な分析が求められます。

法廷での証拠能力とデジタル文書の完全性

要点:デジタルフォレンジックのプロセスを完了させた後、法廷へ提出する文書には、客観的な事実と正確性が豊富に含まれていなければなりません。

裁判で重視される「3つのポイント」

裁判において、提出された証拠が有効であると認められるためには、以下の3つの要素が確保されていることが条件となります。

- 不変性の証明:収集したデータが、調査開始時から一切変更されていないこと。

- 手順の透明性:どのようなツールを使用し、どのような作業を行ったかが詳細に記録されていること。

- 専門家による証言:高度な知識を持つ担当者が、分析結果の意味を正しく説明できること。

これらが欠けてしまうと、実際に不正が起きていたとしても、法的な責任を追求することが難しくなります。

専門業者のサービスでは、法的専門家とも連携し、法廷提出用のレポート作成を全面的にサポートします。

よくある質問(FAQ):デジタルフォレンジック調査

要点:フォレンジックの費用や期間、業者の選び方について、よくある質問をまとめました。

Q1. 調査にはどのくらいの費用と時間がかかりますか?

A. 調査対象のデバイスの数や、分析の深さによって異なります。

一般的には、端末1台あたり数万から数十万円の料金設定が多く、期間は数日から数週間程度です。

迅速な初動が求められるファストフォレンジック(※10)サービスであれば、数時間で概要を把握することも可能です。

Q2. 社内のIT担当者が自分で調査しても大丈夫ですか?

A. 推奨されません。

専門知識のない操作は証拠を破壊するリスクが高く、法的な証拠としての真正性が裁判所で認められない恐れがあります。

客観性と技術力を持つ外部のパートナー(セキュリティベンダー)に依頼するのがベストプラクティスです。

Q3. クラウド環境のフォレンジックも可能ですか?

A. はい、可能です。

2026年はawsやazureといったクラウド基盤のログ解析や、microsoft 365などのsaas上の行動履歴調査のニーズが増加しています。

(注釈 ※10)ファストフォレンジック:被害範囲の特定を優先し、重要な痕跡を迅速に収集する手法。

まとめ:2026年の企業セキュリティと備え

要点:インシデントは「いつか起きるもの」と考え、事前に体制を整備しておくことが事業継続の鍵です。

サイバー攻撃や内部不正は、企業の資産だけでなく社会的信頼を大きく損ないます。

デジタルフォレンジックは、事態の収束と事実の証明を強力に支援するソリューションです。

2026年のトレンドは、事故が発生してから探すのではなく、あらかじめedrなどのツールを導入し、常に調査可能な状態を維持する「セキュア」な設計を目指すことです。

専門業者では、高度な解析技術を持つ専門家が、お客様のトラブル解決を最後まで伴走します。

情報漏洩の疑いがある際は、まずは気軽にお問い合わせください。

無料のヒアリングと、迅速な見積り提示を行います。