- 「パスワードを複雑にしているのに、不正アクセスのニュースが絶えないのはなぜだろう」

- 「二段階認証と多要素認証、結局どちらを導入すれば安心なの?」

と、セキュリティ対策の正解を探していませんか?

サイバー攻撃が高度化する2026年、もはやパスワードという知識だけに頼った守りには限界がきています。

結論から申し上げますと、多要素認証(MFA)とは、パスワード(知識)に加えて、スマートフォン(所持)や指紋(生体)といった性質の異なる要素を2つ以上組み合わせる仕組みのことです。

この多層的な壁を作ることで、万が一パスワードが盗まれたとしても、第三者による不正ログインを物理的に阻止することが可能になります。

本記事では、多要素認証の仕組みを初心者の方にも分かりやすく専門的な視点で解説します。

- MFAを導入するメリット・デメリット

- 最新トレンドであるパスワードレス認証(パスキー)の動向

さらには企業が導入する際の具体的な手順まで網羅しました。

この記事を読み終える頃には、自社や個人を守るために「今何をすべきか」が明確になります。

自信を持って最適なセキュリティ環境を構築できるようになっているはずです。

多要素認証の仕組みとは何か

要点:多要素認証とは、アクセス権を得る際に、パスワード以外の異なる性質を持つ複数の要素を組み合わせて本人確認を行うセキュリティ方式です。

近年、サイバー攻撃の増加により、パスワードのみの管理では限界が見えています。

そこで注目されているのが多要素認証(mfa)です。

multi factor authenticationの略称であるmfaは、従来の知識要素に加え、所持要素や生体要素を組み合わせることで、不正アクセスのリスクを大幅に低減する仕組みです。

2026年現在、クラウドサービスの普及やリモートワークの拡大に伴い、企業情報や個人情報を守るための必須のセキュリティ対策となっています。

パスワードが推測されたり漏洩したりした場合でも、別の要素による確認が必要なため、攻撃者がシステムへ侵入することを困難にします。

なぜパスワードだけでは不十分なのか

インターネット上のサービスが増える中で、多くのユーザーがパスワードの使いまわしを行っているのが現状です。

一度どこかで情報が漏洩すると、リスト型攻撃(盗まれたリストを用いて他のサイトへログインを試みる攻撃)によって、芋づる式に被害が拡大する恐れがあります。

また、AI(人工知能)技術の進化により、従来のブルートフォース攻撃(総当たり攻撃)の精度も飛躍的に向上しています。

このような背景から、パスワード(知っていること)という1つの防壁だけでは、現代のセキュリティ脅威からアカウントを保護することは極めて困難といえます。

MFAが提供する多層防御の構造

多要素認証の仕組みは、いわば金庫の鍵を2つ、しかも異なる種類の鍵にすることに似ています。

- 第1の壁:知識要素(パスワードなど)

- 第2の壁:所持要素(スマートフォンの承認など)

- 第3の壁:生体要素(指紋や顔認証など)

これらを適切に組み合わせることで、たとえ攻撃者がパスワードを手に入れたとしても、

- あなたの手元にある物理的なスマートフォン

- あなた自身の身体的特徴(指紋など)

これらがなければ、サインインを完了させることはできません。

この「異なる属性の組み合わせ」こそが、MFAの核心となる仕組みです。

注釈:サイバー攻撃 コンピュータネットワークを通じて、データの破壊や窃取、システムの停止などを狙う悪意ある行為の総称です。

二段階認証と多要素認証の違い

要点:二段階認証は「認証の回数」に焦点を当てた言葉です。

多要素認証は「認証要素の種類の組み合わせ」に焦点を当てた言葉です。

すべての多要素認証は二段階認証に含まれますが、すべての二段階認証が多要素認証であるとは限りません。

二段階認証(2-Step Verification)と多要素認証(MFA)は混同されやすい言葉です。

セキュリティの強度を正しく理解する上では、その「属性」の違いを知ることが不可欠です。

結論から申し上げますと、多要素認証は「異なるカテゴリーの鍵」を組み合わせることで、一方の鍵が盗まれても、もう一方の鍵では開けられないという極めて強固な防御を実現します。

ステップの数か、要素の種類か

言葉の意味を掘り下げると、その違いが明確になります。

- 二段階認証(2SV): 認証のプロセスが「2回」あることを指します。例えば、パスワードを入力した後に「秘密の質問」に答える形式です。しかし、パスワードも秘密の質問も「本人が知っていること(知識要素)」という同じカテゴリーに属します。

- 多要素認証(MFA): 認証のプロセスにおいて「異なる属性」を組み合わせることを指します。パスワード(知識要素)に加えて、スマートフォン(所持要素)や指紋(生体要素)を求める形式です。

なぜ多要素(MFA)のほうが安全なのか

同じ属性の二段階認証(例:パスワード + 秘密の質問)の場合、攻撃者がフィッシング詐欺などで「知識」を盗み取る手法に長けていれば、両方の情報を同時に盗み出されるリスクがあります。

一方で多要素認証であれば、攻撃者があなたのパスワード(知識)を盗んだとしても、あなたの手元にある物理的なスマートフォン(所持)や、あなた自身の指紋(生体)を同時に盗むことは物理的に困難です。

この「攻撃の難易度の差」こそが、2026年のビジネス環境においてMFAが必須とされる最大の理由です。

注釈:認証要素 本人確認を行うための根拠となる情報の属性(知識・所持・生体)のことです。

多要素認証を構成する3つの要素

要点:認証には「知識」「所持」「生体」の3つの主要な要素があり、これらを適切に選択して運用することが求められます。

多要素認証(MFA)を正しく機能させるためには、性質の異なる要素を組み合わせることが不可欠です。

2026年現在の情報セキュリティ基準では、単一の要素を複数回求めるだけでは不十分とされております。

以下の3つの属性から複数を採用することが標準となっています。

それぞれの要素には特有のメリットとリスクが存在します。

これらを理解し、自社の環境や個人の利用スタイルに合わせた最適な組み合わせを選ぶことが、強固な防御壁を築くための第一歩です。

知識要素(Something you know)

知識要素は、本人だけが記憶している情報に基づいて本人確認を行う方式です。

- 具体例:パスワード、暗証番号(PIN)、秘密の質問、パターン入力など。

- メリット:物理的なデバイスを必要とせず、導入コストが極めて低い点が挙げられます。

- デメリット:付箋にメモしたり、複数のサービスで使いまわしたりすることで漏洩しやすく、第三者に推測されるリスクが常に付きまといます。

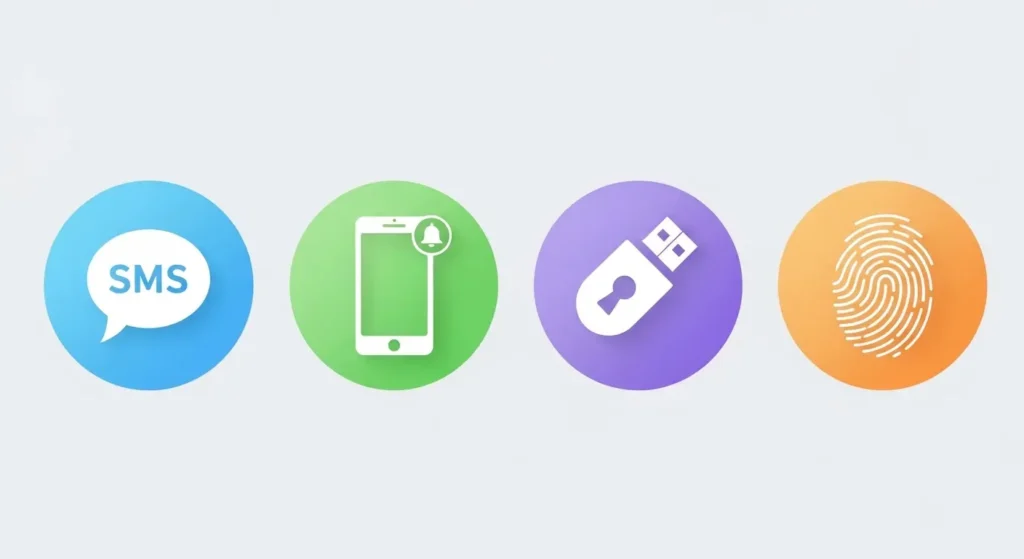

2. 所持要素(Something you have)

所持要素は、本人だけが物理的に所有しているデバイスや物体を用いて認証を行う方式です。

- 具体例:スマートフォン(SMSやアプリでの通知)、ハードウェアトークン、ICカード、キャッシュカード、USBセキュリティキーなど。

- メリット:物理的なモノが手元にない限り認証を突破できないため、遠隔地からのサイバー攻撃に対して非常に高い防御力を発揮します。

- デメリット:デバイスの紛失や故障、盗難の際にログインできなくなるリスクがあります。また、スマートフォンを使用する場合、通信環境やバッテリー残量にも左右されます。

生体要素(Something you are)

生体要素(存在要素)は、本人自身の身体的特徴を読み取って認証を行う、最もパーソナルな方式です。

- 具体例:指紋認証、顔認証、虹彩認証、静脈認証、音声認証など。

- メリット:忘れることも失くすこともなく、偽装が極めて困難なため、2026年の最新デバイスではメインの認証手段として広く採用されています。

- デメリット:怪我による指紋の変化や、周囲の明るさによる顔認証の精度低下などの外的要因を受ける可能性があります。また、一度生体データが流出すると、パスワードのように「変更」ができないという点には注意が必要です。

注釈:ハードウェアトークン 一定時間ごとに変化する使い捨てのパスワード(ワンタイムパスワード)を表示する専用の小型デバイスのことです。

MFA導入による主なメリット

要点:多要素認証の導入は、不正アクセスの防止だけでなく、企業の信頼性向上や利便性の両立にもつながります。

最大のメリットは、セキュリティレベルの劇的な向上です。

サイバー攻撃者がパスワードを取得したとしても、手元にあるスマートフォンへの通知や指紋認証を突破することは容易ではありません。

これにより、なりすましによる不正ログインや情報漏洩を未然に防ぐことが可能になります。

また、近年ではシングルサインオン(SSO)と連携することで、一度の強固な認証で複数のクラウドサービスや社内システムへアクセスできるようになります。

ユーザーの手間を減らしつつ安全性を確保する運用も増えています。

企業情報や機密情報を扱うビジネスシーンにおいて、MFAの採用は顧客からの信頼を得るための必須条件といえるでしょう。

注釈:シングルサインオン(SSO) 1度ログインするだけで、複数の異なるサービスを利用できるようにする仕組みです。

導入時に考慮すべきデメリット

要点:多要素認証の導入には、

- 認証プロセスの増加による利便性の低下

- 管理コストの増大

- デバイス紛失時のリカバリー体制の構築

といった課題が伴います。

メリットが非常に大きい多要素認証ですが、運用の現場ではいくつかのデメリットや障壁に直面することがあります。

結論から申し上げますと、セキュリティを強化すればするほど、ユーザーの手間が増えるというトレードオフの関係です。

適切なバランス設計が不可欠です。

理由は、2026年現在のビジネス環境において、スピード感を重視する従業員にとって、ログインのたびにスマートフォンを取り出す動作が業務の妨げと感じられるケースがあるからです。

これらを無視して強行すると、シャドーITを招く原因にもなりかねません。

ユーザーの利便性低下と心理的障壁

最も顕著なデメリットは、ログインプロセスの複雑化です。

- 操作ステップの増加 パスワードを入力した後に、別のデバイスを確認してコードを入力したり、承認ボタンを押したりする手間が発生します。

- MFA疲労 一日に何度も認証を求められることで、ユーザーが内容を確認せずに承認を押しやすくなる心理的な隙が生まれます。これを狙ったサイバー攻撃も報告されています。

デバイスの紛失や故障に伴うリスク

所持要素に依存するため、物理的なトラブルがログイン不可に直結します。

- スマートフォンの紛失・盗難 認証用デバイスを失うと、本人であってもシステムにアクセスできなくなります。

- バッテリー切れや通信障害 スマートフォンの充電が切れたり、電波の届かない場所にいたりすると、認証コードが受信できず業務が停滞します。

- 機種変更時の移行作業 新しい端末へ認証アプリの設定を引き継ぐ作業が必要であり、これを忘れるとログインできなくなるトラブルが多発します。

注釈:MFA疲労(MFA Fatigue) 攻撃者が大量の認証要求を送り続け、ユーザーが誤って承認を押してしまうのを待つ攻撃手法のことです。

管理・運用コストの増大

組織として多要素認証を導入・維持するためには、一定のコストがかかります。

- ヘルプデスクへの問い合わせ増加 スマホを忘れた、コードが届かないといった問い合わせが増え、IT部門の負担が増加します。

- ライセンス費用や機器代金 高機能なMFAソリューションの利用料や、専用のハードウェアトークンを配布する場合の購入費用が発生します。

- 例外対応の設計 スマートフォンを持っていない従業員や、持ち込みが禁止されている現場への代替手段を用意する工数が必要です。

セキュリティ対策としての十分な基準

要点:パスワードだけの管理では現代の脅威に対して不十分です。

多要素認証を導入して初めて、ビジネス利用に耐えうる最低限の安全性が確保されたといえます。

かつては複雑な英数字の組み合わせさえあれば、アカウントの安全は十分守られていると考えられていました。

しかし、2026年現在のサイバー攻撃の手法は、人間が記憶できるレベルのパスワードを容易に突破するまでに進化しています。

結論から申し上げますと、単一の要素に頼る認証(シングルファクタ認証)は、もはや「鍵をかけずに外出している」のと同等のリスクをはらんでいます。

理由は、リスト型攻撃やAIを用いた推測(すいそく)によって、一度漏洩した情報は瞬く間に世界中の攻撃者へと共有されてしまうからです。

これを防ぐには、知識だけに頼らず、物理的なデバイス(所持)や身体的特徴(生体)を組み合わせる多要素認証が、防壁として必要不可欠(ひつようふかけつ)です。

十分な防御を築くためのチェックポイント

「設定したから安心」で終わらせず、以下の基準を満たしているかを確認しましょう。

- 要素の独立性 パスワードと秘密の質問のように、同じ「知識」のカテゴリーで2回確認するのではなく、必ず異なる種類の要素(例:パスワード + 指紋)を組み合わせることが十分な対策の条件です。

- 全アカウントへの適用 管理者アカウントだけでなく、一般ユーザーや一時的な利用アカウントも含め、組織内のすべての入り口にMFAを導入して初めて、面としての防御が完成します。

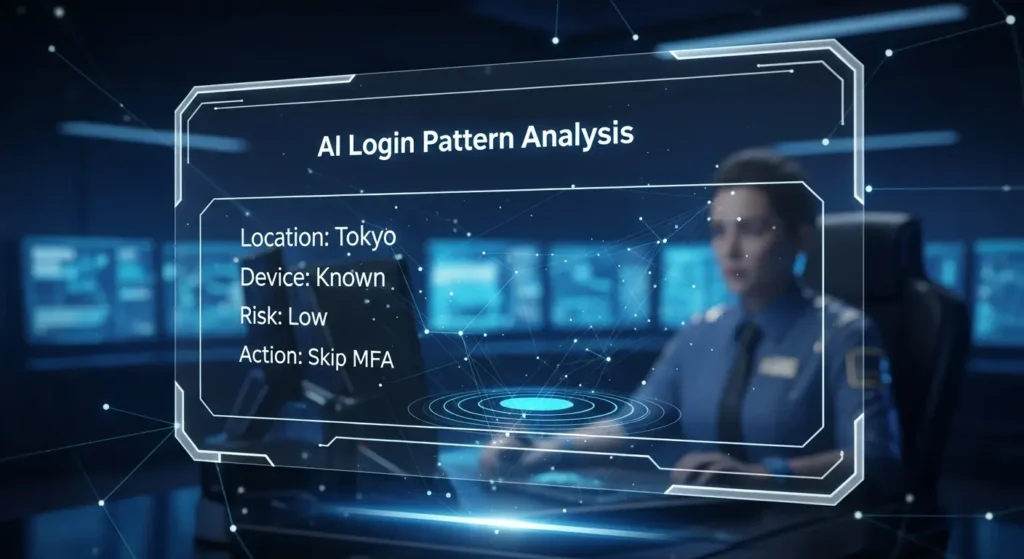

- 異常検知との連動 普段と異なる国やデバイスからのアクセスがあった際に、自動的に追加認証を求める「リスクベース認証」を取り入れることで、利便性を損なわず十分な強度を維持できます。

2026年における標準的なセキュリティレベル

現在のIT業界において、十分といえる運用の目安を整理します。

- パスワードレスへの移行 パスワードという概念自体を廃止し、パスキー(Passkeys)による生体認証をメインに据えることが、ヒューマンエラーを防ぐ究極の対策として推奨されています。

- 定期的なログ監視 認証に成功した記録だけではありません。失敗した履歴を分析することで、攻撃の予兆を早期に発見する体制を整えることが重要です。

注釈:リスクベース認証 ユーザーの行動パターンや位置情報、デバイス情報を分析し、リスクが高いと判断された場合のみ追加の認証を求める高度な仕組みです。

多要素認証の導入事例と運用の実態

要点:多要素認証は、オフィス勤務からリモートワークまで、あらゆるビジネスシーンで不正アクセスを防ぐための標準的な手段として実装されています。

2026年現在、多くの会社がテレワークを継続しております。

外部ネットワークからの接続が一般的になりました。

そのため、VPNを通じた社内システムへのアクセスや、オンライン上のクラウドツール利用において、多要素認証はハッキングを防ぐための生命線となっています。

実際の導入事例を見ると、単にセキュリティを強化するだけではありません。

利用者の心理的な安全性を高める効果も報告されています。

本セクションでは、具体的な活用の形と、導入を支援する資料の活用方法について解説します。

多要素認証が活用される身近な事例

私たちの生活の中でも、多要素認証の仕組みは数多く使われています。

- 銀行のATM キャッシュカードという所持要素と、暗証番号という知識要素を組み合わせた、最も代表的な一つです。

- リモートアクセス(VPN)オフィス外から社内データに触れる際、IDパスワードに加え、スマートフォンで生成されたワンタイムパスワードの入力を求められます。

- 最新のスマートフォン 指紋や顔だけでなく、虹彩や静脈、声紋を用いた生体認証が実装されており、他人の不正利用を拒みます。

導入を成功させるためのステップ

検討の際は、各ベンダーが発行しているガイドラインや概要資料をダウンロードして比較することから始めましょう。

- 基本方針の決定 自社のセキュリティレベルに応じた運用ルールを定め、目次に沿って計画を立てます。

- 適切なソリューションを探す 製品サイトのMenuやホームから、自社の規模に合った型のシステムを選定します。

- 利用者への周知とサポート パスワードの使い回しがなぜ危険かといった教育イベントを行い、導入後の混乱を最小限に抑えます。

注釈:VPN インターネット上に仮想的な専用線を構築し、安全にデータをやり取りする技術のことです。

2026年の最新トレンドと技術

要点:パスワード自体を廃止するパスワードレス認証や、AIを活用したリスクベース認証が最新の主流となっています。

2026年現在、認証技術はさらに進化しています。

注目すべきは、パスワードという概念そのものをなくすパスワードレス(Passwordless)への移行です。

FIDO2などの標準規格を用いたセキュリティキーや、Windows Helloのような生体認証を活用することで、ユーザーは何も覚える必要がありません。

より強固な保護を得ることができます。

また、AIがログインの場所や時間、デバイスのパターンを評価します。

普段と異なる怪しい状況の時だけ追加認証を求めるリスクベース認証も一般的になりました。

これにより、安全性を高めつつ、通常のアクセス時は手間を大幅に削減するスマートな運用が実現しています。

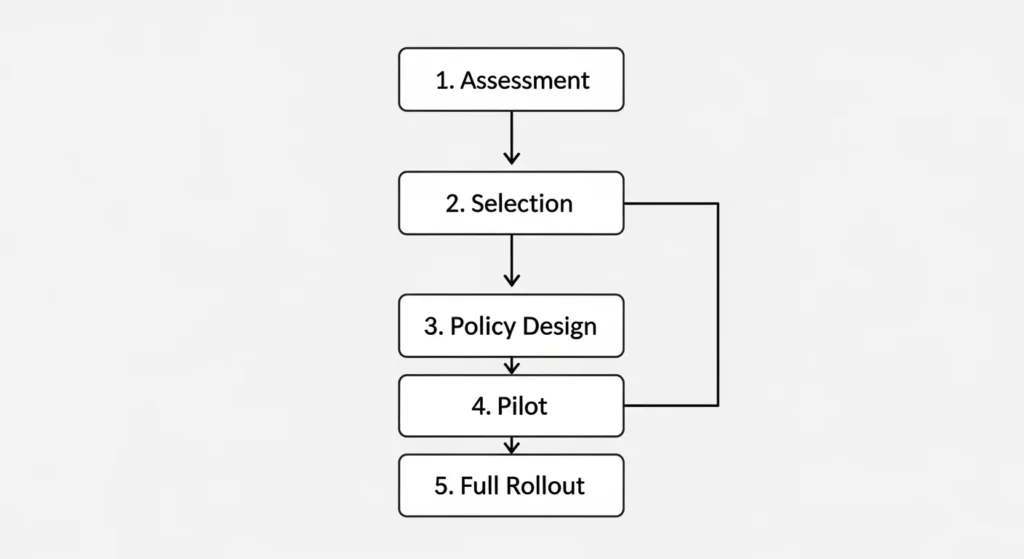

企業がMFAを導入する手順

要点:現状の分析から始め、適切なソリューションを選定し、段階的に展開していくことが成功のポイントです。

自社に多要素認証を導入する際は、以下の手順で進めることが一般的です。

- 現状の把握:利用しているクラウドサービスやオンプレミスシステムを一覧化し、どこに認証が必要かを整理します。

- 製品の比較検討:コスト、運用性、既存システムとの親和性を基準に、最適なMFAソリューションを選定します。

- ポリシーの設定:全社員に一律に適用するのか、役職や扱う情報のレベルによって異なる方式を採用するのかを決定します。

- 小規模テスト:一部のIT部門などでテスト運用を行い、課題を抽出します。

- 全体展開と教育:マニュアルの配布やセミナーを通じ、ユーザーに必要性を理解してもらった上で、全社に適用します。

注釈:オンプレミス 自社内にサーバーを設置してソフトウェアを運用する形態のことです。

多要素認証の主要な種類と特徴

要点:認証方式にはSMS、アプリ、生体、ハードウェアなど様々な種類があり、それぞれの特徴を知って使い分けることが重要です。

SMS・電話認証

携帯電話番号に数字のコードを送信する方法です。追加のアプリダウンロードが不要で導入が簡単ですが、SIMスワップなどの攻撃に対して脆弱な面があることが指摘されています。

スマートフォンアプリ(プッシュ通知)

専用アプリに届く「承認」ボタンを押すだけの方法です。

操作が簡単で、多くのクラウドサービスが推奨しています。

ハードウェアトークン・ICカード

専用の物理デバイスを用いるため、ネットワークを介した盗聴のリスクが低く、極めて強固です。

ただし、配布や管理のコストがかかる点が課題です。

セキュリティ向上のための運用のコツ

要点:ツールを導入するだけでなく、定期的な見直しやユーザーの意識向上を図ることが、真に安全な環境を作ります。

MFAを導入しただけで安心していけません。

攻撃者も技術を進化させており、何度も認証要求を送りつけて誤って承認させるMFA疲労攻撃などの手法も発生しています。

これを防ぐために、不審な通知には応答しないようユーザー教育を行うことや、ログイン時に画面に表示された数字をアプリに入力させる番号一致(ナンバーマッチング)機能の採用が有効です。

また、定期的にログイン履歴を確認します。

覚えのないアクセスがないかをチェックする習慣を組織内で根付かせることも、被害を最小限に抑える上で役立ちます。

よくある質問と回答(FAQ)

要点:多要素認証に関してよく寄せられる質問をまとめ、疑問を解消します。

Q:無料のサービスでも多要素認証は設定すべきですか?

はい、強くおすすめします。

無料のメールサービスやSNSであっても、乗っ取られた場合の被害は計り知れません。

多くのサイトが設定画面から無料でMFAを有効にできる機能を提供しています。

Q:スマホを機種変更する時はどうすればいいですか?

新しいスマホにアプリを移行する前に、古いデバイスでログインできる状態で、新しいデバイスを追加登録するか、一時的にバックアップの電話番号を有効にする必要があります。

これを忘れるとログインできなくなるため注意が必要です。

Q:自社に最適な製品を選ぶ基準は何ですか?

- 現在使っているシステム(Microsoft 365やGoogle Workspaceなど)との親和性

- 社員のITリテラシー

- 予算

そして将来的な拡張性を基準に比較検討することをおすすめします。

認証の未来:パスキーへの移行

要点:2026年は、パスワードを完全に過去のものとするパスキー(Passkeys)の普及がさらに進んでいます。

最後に、今後の展望を紹介します。現在はパスワードを入力した後に別の要素を加える形式が一般的です。

将来的にはパスワードそのものが不要になるパスキーが主流となります。

これは公開鍵暗号技術を用いた仕組みで、デバイスのロック解除(指紋や顔)そのものが認証として機能します。

これにより、フィッシングサイトに情報を入力してしまうようなヒューマンエラーが物理的に発生しなくなります。

安全性は飛躍的に高まります。

既に多くの大手Webサイトが対応を開始しております。

2026年中にこの流れはあらゆるサービスへと広がっていくでしょう。

まとめ

多要素認証の仕組みは、知識・所持・生体という異なる要素を組み合わせることで、従来のパスワードの限界を克服します。

強固なセキュリティを実現するものです。

2026年においては、単なるオプションではありません。

あらゆるオンラインサービスやビジネス活動において必須のインフラといえます。

導入にあたってはメリットだけではありません。

運用の手間やコストといった点も考慮します。

自社に最適なソリューションを選択することが重要です。

最新のトレンドであるリスクベース認証やパスキーも視野に入れましょう。

段階的に対策を強化していきましょう。

この記事が、皆様の安全なデジタル環境構築に役立ちます。

具体的なアクションにつながることを願っています。