認証デバイス紛失時のリスク

要点:多要素認証を利用しているスマホを紛失すると、本人であってもサービスへのアクセスが制限されます。

スマートフォンを紛失した際、最も大きな問題となるのがアカウントへのログインです。

多要素認証は、パスワード以外の要素としてスマホ上のアプリやSMSを使用します。

そのため、その端末が手元にないと認証の段階をクリアできなくなります。

2026年現在のセキュリティ環境では、microsoftのサービスやクラウド上の各種サイトにおいて、多要素認証の設定は必須と言えます。

しかし、デバイスを失った際のリカバリー方法を事前に登録しておかないと、自分のアカウントから永久にロックアウトされるリスクがあります。

注釈:多要素認証 ログイン時にパスワードだけでなく、スマホに届くコードや生体情報など、複数の要素を組み合わせて本人確認を行う仕組みです。

多要素認証の復旧手順

要点:スマホを紛失した後は、まず他端末からのサインインを試みます。

登録済みのバックアップ手段やリカバリーコードを有効活用してアクセス権を取り戻します。

万が一スマホを紛失してしまった場合、MFA紛失時の救済策として、以下の手順で復旧を試みます。

認証デバイスが手元にない状態でも、事前準備や管理者のサポートによってアカウントのロックを解除することが可能です。

2026年現在のクラウドサービスはセキュリティが非常に強固です。

手順を一つずつ正確に踏むことが、スムーズな復旧への最短ルートとなります。

ステップ1:別デバイスからのセッション利用

既にログイン済みのデバイスがある場合、それが最も迅速な復旧手段となります。

- ブラウザの既存セッションを確認 自宅のPCや予備のタブレットなど、以前にログインして「このブラウザを信頼する」と設定した端末がないか確認します。これらからアクセスできれば、設定画面から紛失したスマホの紐付けを即座に解除できます。

- 紛失した端末の無効化 セキュリティ設定の一覧から、紛失したデバイスの名称を探し、サインアウトまたは削除を実行します。これにより、拾得者がアプリを開いて不正にサインインすることを物理的に阻止できます。

ステップ2:リカバリーコードによる緊急ログイン

バックアップ用のコードを保存している場合、それを使用して認証を一時的に回避します。

- バックアップコードの入力 ログイン画面で認証コードを求められた際、画面下部の「別の方法でサインイン」や「リカバリーコードを使用」を選択します。事前に控えていた8桁から16桁程度の英数字を入力することで、スマホなしでログインが可能になります。

- 新しい認証手段の再設定 緊急ログインに成功したら、すぐに新しいスマホや別の認証アプリを登録します。一度使用したリカバリーコードは無効になる場合が多いため、新しいコードを再発行して保管し直すことが重要です。

ステップ3:管理者によるリセット(法人利用時)

会社のアカウント(Microsoft 365やGoogle Workspace等)の場合、自分一人で解決できないことがあります。

- 情シス・管理者への連絡 組織の管理者は、ユーザーの多要素認証設定を強制的にリセットする権限を持っています。紛失を報告します。MFAの再登録(再セットアップ)を要求してください。

- 一時的なアクセス許可の発行 管理者が「一時アクセスパス」を発行してくれる場合もあります。これを使えば、一定時間内であれば追加認証なしでログインします。新しいデバイスの設定を行うことができます。

注釈:一時アクセスパス 管理者が発行する、短期間のみ有効なパスワードです。これを使用することで、多要素認証の設定が完了していない状態でも安全にログインできます。

事前に準備すべき回避策

要点:スマホ紛失によるアカウントロックを避けるために、2025年から推奨されている認証手段の複数化と、物理的なバックアップの保管が極めて重要です。

スマートフォンは消耗品であり、紛失や故障のリスクは常に付きまといます。

多要素認証(MFA)を設定する段階で、デバイスが手元にない「最悪の事態」を想定した回避策を講じておくことが、2026年のデジタルリテラシーにおける基本です。

一度ログインできなくなると、本人確認のために数週間を要したり、最悪の場合はアカウントを破棄せざるを得なくなったりする。

そのため、以下の3つの備えを今すぐ実行しましょう。

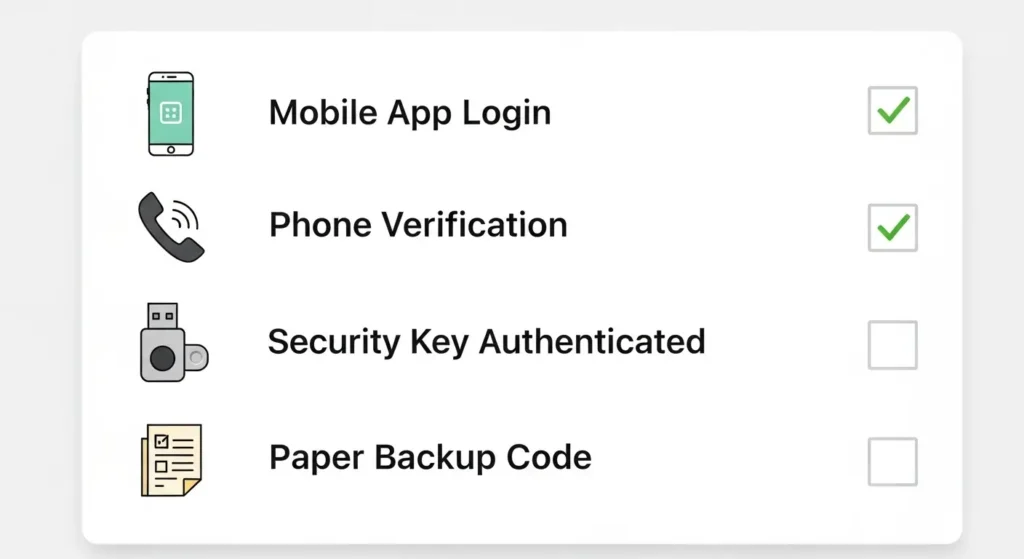

認証手段の多重化(マルチチャネル設定)

一つのデバイスや一つの方法に依存せず、複数のルートで認証(にんしょう)を通せるように設定しておきます。

- バックアップ用電話番号の登録 メインのスマホ以外に、家族の携帯電話や自宅の固定電話をサブの通知先として登録しておきます。これにより、スマホを紛失しても音声通話によるコード受け取りが可能です。

- 複数の認証アプリでの同期 Microsoft AuthenticatorやAuthyなどのクラウド同期機能を持つアプリ(あぷり)を使用し、タブレットやサブ機にも同じ設定を反映させておきます。1台を失っても、別の端末からサインインコードを確認できます。

- メールアドレスによる予備認証 セキュリティレベルは少し下がりますが、緊急用として信頼できる別のメールアドレスを認証要素に追加しておくことも有効(ゆうこう)な回避策です。

リカバリーコードの物理的な保管

デジタルデータはデバイスと共に失われる可能性があります。

アナログな保管方法が最も信頼できます。

- コードの印刷と金庫保管 GoogleやMicrosoft、AppleのID設定で発行される「リカバリーコード(復旧用パス)」を紙に印刷します。パスポートや通帳と一緒に鍵のかかる場所に保管(ほかん)します。

- パスワードマネージャーの活用 1PasswordやBitwardenなどの堅牢なパスワードマネージャーにリカバリーコードを保存します。そのマスターパスワードだけは絶対に忘れないように管理します。

- オフライン専用メモの作成 スマホの「メモアプリ」ではありません。ネットに繋がらない専用の暗記カードや手帳に重要な復旧情報を記しておくことも、サイバー攻撃を受けない安全な方法です。

ハードウェアセキュリティキーの導入

2026年の最新トレンドとして、スマホに依存しない物理的な「鍵」を持つユーザーが増えています。

- YubiKey(ユビキー)等の活用 USBポートに差し込んだり、NFCでかざしたりするだけで認証が完了する物理デバイス(キー)を用意します。これはスマホのアプリとは独立して動作するため、端末を紛失してもこれがあれば即座にサインインが可能です。

- FIDO2規格への対応確認 最新のWebサイトやサービスの多くは、この強固な規格に対応しています。スマホ紛失対策として、メインの認証手段を物理キーにしておくことは、非常に賢い選択です。

注釈:FIDO2(ファイドツー) パスワードを使わずに、デバイスやセキュリティキーを用いて安全にログインするための世界標準規格です。フィッシング詐欺に強く、非常に高い安全性を誇ります。

よくある質問と回答

Q. スマホを盗まれた場合、生体認証も悪用されますか?

A. 生体認証(指紋や顔)自体はデバイス内に暗号化して保存されているため、他人がスマホを拾っても簡単に複製することは困難です。ただし、スマホ自体のロック解除パスワードを知られている場合は、認証アプリを操作される危険があります。

Q. リカバリーコードを紛失した場合はどうなりますか?

A. リカバリーコードを確認できない場合、本人確認が非常に困難になります。一部のサービスでは、身分証の提示による手動審査が必要になり、復旧まで数週間かかることもあります。

まとめ

要点:多要素認証は強力なセキュリティ機能ですが、スマホ紛失時の対策を怠ると自分自身のアクセスを妨げる壁となります。

本記事では、多要素認証におけるスマホ紛失時の対策について解説しました。

2段階認証やMFAの設定上、デバイスが唯一のアクセス手段にならないよう、関連するバックアップ情報を整理しておくことが重要です。

今日からできるフォローとして、各サービスの管理画面に入り、リカバリーコードの再確認とバックアップ用情報の更新を行いましょう。

それが、未来の自分を助けることに繋がります。

公式サイト・関連リンク

内部リンク:多要素認証アプリ比較とおすすめ7選