多要素認証(MFA)の概要と重要性

要点:多要素認証(MFA)とは、知識・所持・生体の3つの要素から2つ以上を組み合わせて本人確認を行う仕組みです。

サイバー攻撃から情報を守るために不可欠です。

近年、企業のIT環境はクラウド化が進み、外部からのアクセス機会が増えています。

それに伴い、不正アクセスやなりすましのリスクも増加しています。

従来のパスワードのみによる管理は限界を迎えています。

多要素認証は、ログイン時に複数の異なる属性を用いることで、仮にパスワードが漏洩してもアカウントを守ることが可能なソリューションです。

本記事では、MFAの種類や導入方法について、初心者の方にもわかりやすく解説します。

注釈:MFA(Multi-Factor Authentication) 日本語で多要素認証と呼び、複数の異なる認証要素を組み合わせて本人確認を行う技術のことです。

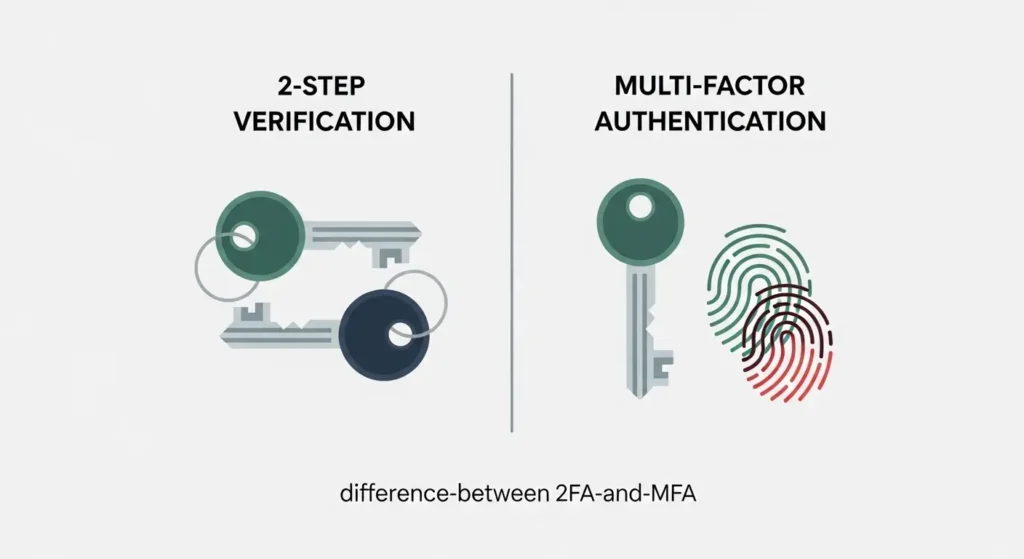

二段階認証と多要素認証の決定的な違い

要点:二段階認証は認証の回数に着目した概念です。

多要素認証(MFA)は認証に使用する情報の性質に着目した概念であるという点が、両者の決定的な違いです。

セキュリティ対策を検討する際、これら2つの言葉は混同されがちです。

ITの専門的な定義では明確に区別されます。

2026年現在の高度なサイバー攻撃を防ぐには、単に2回確認するだけではありません。

異なる種類の証拠を組み合わせるという多要素認証の考え方が不可欠です。

二段階認証はステップ(回数)の概念

二段階認証とは、文字通り認証を二段階で行う仕組みを指します。

重要なのは、1回目と2回目で使う要素の種類が同じであっても、段階が分かれていれば二段階認証と呼べる点です。

具体的な例

- パスワードを入力する(第1段階:知識要素)

- 秘密の質問に答える(第2段階:知識要素)

セキュリティ上の懸念

上記の例では、どちらもユーザーの記憶に頼る知識要素です。

もしユーザーが使いまわしをしていたり、PCがウイルスに感染してキー入力を盗み見られたりした場合、両方の情報が一度に漏洩してしまうリスクがあります。

多要素認証(MFA)はカテゴリ(性質)の概念

多要素認証は、認証の3要素(知識・所持・生体)のうち、異なる2つ以上の要素を組み合わせて本人確認を行う仕組みです。

3つの認証要素の組み合わせ

- 知識要素:パスワード、暗証番号など

- 所持要素:スマートフォン、ICカード、ハードウェアトークンなど

- 生体要素:指紋、顔、静脈など

なぜ安全なのか

攻撃者がパスワード(知識)を盗んだとしても、ユーザーが持っている物理的なスマートフォン(所持)や、ユーザー自身の指紋(生体)まで同時に盗むことは極めて困難だからです。

セキュリティレベルと利便性の比較

二段階認証と多要素認証の違いを理解することは、自社のシステムやアカウントをどのレベルで守るべきかを判断する基準になります。

| 比較項目 | 二段階認証(同一要素の場合) | 多要素認証(MFA) |

| 防御力 | 中(1つの要素が突破されると脆い) | 高(異なる経路の突破が必要) |

| 主な手口への耐性 | フィッシング詐欺に遭う可能性がある | フィッシング耐性が非常に高い |

| ユーザーの負担 | 2回の入力を手間に感じやすい | 生体認証などを活用すれば手間を低減可能 |

| 2026年の推奨度 | 個人利用の最低ライン | 企業や重要サービスでは必須 |

どちらを採用すべきか?

結論として、ビジネスや重要な個人情報を扱う場合は、多要素認証(MFA)の導入を強くおすすめします。

2024年から2026年にかけて、不正ログインによる被害額は増加傾向にあります。

パスワードの限界を補うために、スマートフォンのアプリによる通知や、顔認証を組み合わせたMFAを構築することが、現在のIT社会における安心のスタンダードです。

多要素認証を構成する3つの要素

要点:多要素認証(MFA)を成立させるには、知識、所持、生体という「性質の異なる3つの属性」から2つ以上を適切に組み合わせることが不可欠です。

多要素認証を導入する際、単に認証を2回繰り返すだけでは不十分です。

セキュリティの強度を担保するためには、攻撃者が同時に盗み出すことが困難な、異なるカテゴリの要素を組み合わせる必要があります。

2026年現在のデジタル社会では、これら3つの要素をデバイスやクラウド上でシームレスに連携させることが、安全かつ快適なログイン環境を構築するための鍵となります。

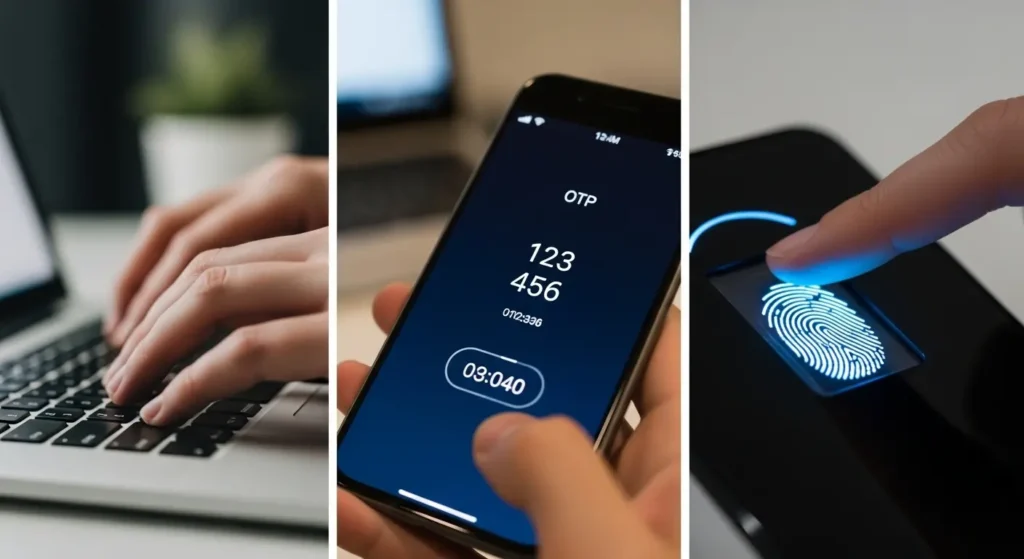

知識要素(Something you know)

本人が頭の中に持っている情報による認証方式です。最も古くから使われ、現在でも多くのシステムの第1段階として採用されています。

- パスワードと暗証番号 英数字や記号を組み合わせたパスワードや、数字のみの暗証番号(PIN)が代表例です。

- 秘密の質問 「ペットの名前は?」といった、本人しか知り得ない回答をあらかじめ登録しておく方法です。

- リスクと対策 知識要素は、メモの紛失や推測、フィッシング詐欺によって第三者に漏洩するリスクが高いのが弱点です。そのため、他の要素との組み合わせが必須となります。

所持要素(Something you have)

本人が物理的に持っているものによる認証方式です。デバイスを所有していること自体が本人である証明となります。

- スマートフォンと携帯電話 スマートフォンにインストールしたアプリでワンタイムパスワードを生成したり、SMSで届くコードを受け取ったりします。

- ICカードとハードウェアトークン 社員証などのICカードや、一定時間ごとに数字が変わる専用の液晶付き小型機器(トークン)を用います。

- セキュリティキー USBポートに差し込んだり、NFCでかざしたりする物理的なキーです。2026年現在、FIDO2規格に対応した強固な所持要素として普及しています。

生体要素(Something you are)

本人の身体的・行動的な特徴による認証方式です。替えが効かない究極の固有情報を用います。

- 身体的特徴の利用 指紋や顔、虹彩、静脈のパターンをスキャンして照合します。

- 最新の技術傾向 2026年現在では、AIによる精度向上により、顔認証や指紋認証が日常的なログイン手段として定着しています。

- 偽装への耐性 写真やシリコン指紋による突破を防ぐため、血流や体温を検知する「生存検知(ライブネス検出)」技術が組み合わされることが多くなっています。

注釈:タイムベースワンタイムパスワード(TOTP) 30秒や60秒といった一定期間だけ有効なパスワードを自動で生成する仕組みです。所持要素(アプリ)で生成され、一度使うと無効になるため非常に安全です。

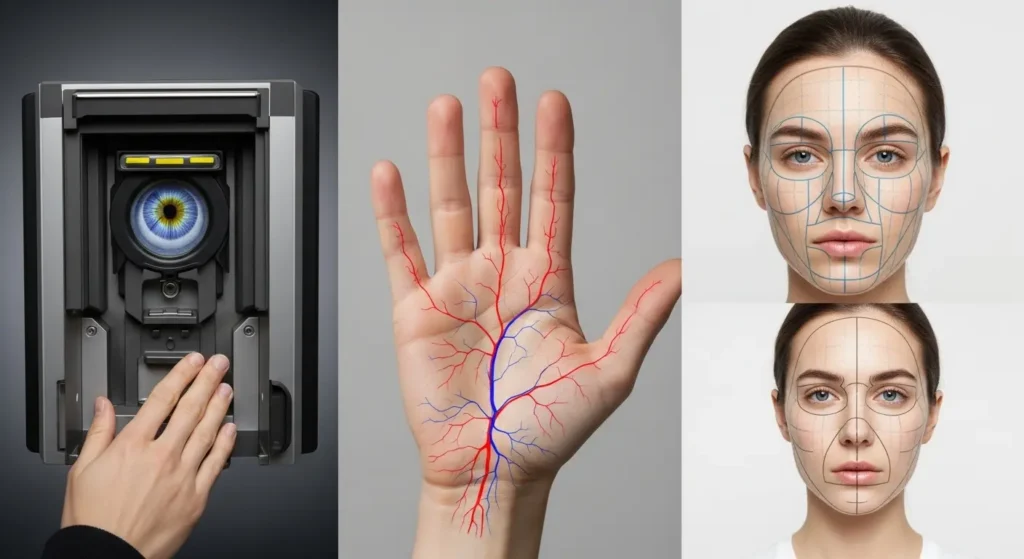

生体認証の種類とそれぞれの特徴

要点:生体認証は、身体的特徴や行動的特徴を用いて本人確認を行う方式です。

パスワードの記憶が不要で偽造が極めて困難なため、2026年の多要素認証において中核を成しています。

従来のパスワード管理に限界を感じているユーザーにとって、生体認証は利便性と安全性を両立させる最適なソリューションです。

デバイスの普及により、現在ではスマートフォンやPCだけではありません。

オフィスの入退室管理など幅広いシーンで採用されています。

それぞれの種類が持つメリットとデメリットを詳しく解説します。

指紋認証(Fingerprint Authentication)

最も一般的で普及している生体認証です。

- 特徴と仕組み 指先の凹凸(隆線)のパターンをセンサーで読み取り、あらかじめ登録されたデータと比較します。

- メリット センサーが小型で安価なため、多くのデバイスに搭載されています。認証速度が速く、簡単に利用できる点が魅力です。

- デメリット 指が濡れていたり、手荒れがひどかったりすると認識精度が低下する場合があります。また、稀にシリコン等で作成された精巧な偽造指紋で突破されるリスクが指摘されています。

顔認証(Facial Recognition)

カメラに顔を向けるだけでログインできる、非接触型の認証方式です。

- 特徴と仕組み 目、鼻、口の位置関係や顔の輪郭を分析します。2026年現在では、赤外線を用いた3Dスキャンにより、写真や動画によるなりすましを完全に防ぐ技術が標準化されています。

- メリット デバイスに触れる必要がないため、衛生的で、手が塞がっていても認証が可能です。

- デメリット 暗所や直射日光下など、周囲の環境によって精度が左右されることがあります。また、マスクやサングラスの着用時に再登録が必要になるケースもあります。

静脈認証(Vein Authentication)

手のひらや指の内部にある静脈のパターンを利用する、極めて安全性の高い方式です。

- 特徴と仕組み 近赤外線を照射して、体内の静脈レイアウトを読み取ります。

- メリット 生体の内部情報を用いるため、偽造や盗難が実質的に不可能です。指先の状態に左右されず、安定した運用が期待できます。

- デメリット 専用の読み取り装置が必要なため、他の方式と比較して導入コストやサイズが大きくなる傾向があります。主に銀行のATMや重要施設の入退室管理で採用されています。

虹彩認証(Iris Recognition)

眼球の黒目部分にある複雑な模様(虹彩)をスキャンする認証です。

- 特徴と仕組み 虹彩の模様は2歳頃までに固定されます。生涯変化しないと言われています。

- メリット 指紋よりも識別ポイントが多く、誤認証の確率が極めて低いのが特徴です。コンタクトレンズやメガネを着用したままでも利用できる製品が増えています。

- デメリット 認証時にカメラを一定の距離で注視する動作が求められ、慣れが必要な場合があります。

パスワードレス認証とFIDO2の仕組み

要点:FIDO2認証を利用したパスワードレス認証は、パスワードをサーバーに保存しないため、流出リスクを根本から低減できます。

2026年の最新トレンドとして、パスワードレス化が加速しています。その中核となるのがFIDO2です。

FIDO2は、公開鍵暗号方式をベースにした認証規格です。パスワードをネットワーク上に送信せず、デバイス内に秘密鍵を安全に保管します。ログイン時は指紋や顔での本人確認のみで済むため、ユーザーはパスワードを覚える必要性から解放されます。

注釈:FIDO2 Fast IDentity Onlineの略称で、パスワードを使わない新しいWeb認証の標準規格です。

多要素認証のメリットとデメリット

要点:多要素認証はセキュリティを劇的に高めるメリットがある一方、導入コストやユーザーの負担増といったデメリットも考慮する必要があります。

MFAを自社やサービスに実装する際には、メリットとデメリットを比較検討することが重要です。

メリット

- 不正アクセスの防止:パスワードが盗まれても、第2の要素がない限りログインできません。

- 被害の最小化:万が一のアカウント流出時も、大きな損害を防げます。

- 信頼の向上:ユーザーに対して「安全なサービスである」というブランドイメージを提供できます。

デメリット

- 利便性の低下:認証回数が増えるため、ログインにかかる時間が増えます。

- 導入コスト:物理トークンの配布やシステムの改修に費用が発生します。

- 紛失リスク:スマートフォンを紛失した場合、ログインが困難になる可能性があります。

多要素認証の設定方法と導入手順

要点:MFAの導入には、現状分析から方式の選定、テスト運用という段階的な手順を踏むことが成功への近道です。

多要素認証の導入手順は、以下の手順で行うのが一般的です。

- 現状の把握と目的の設定:どのシステムにどのレベルのセキュリティが必要か整理します。

- 認証方式の選定:業務環境に合わせ、アプリやSMS、生体などを選んで実装します。

- 利用者への周知と教育:なぜ導入が必要か、スマートフォンの紛失時はどうするかなどを説明します。

- テスト運用の実施:一部のグループで先行して使い、問題がないか確認します。

- 全社展開と継続的な評価:定期的な見直しを行い、状況の変化に対応します。

2026年最新:注目すべきMFAソリューション

要点:2026年にはAIによる行動分析や、特定の場所でのみ認証を許可するコンテキスト認証が普及しています。

現在のIT社会では、ただ認証を行うだけでなく、その背景情報を分析する高度な技術が採用されています。

- コンテキスト認証 アクセス元の場所やIPアドレス、時間帯をAIが分析し、普段と異なるパターンの場合のみ追加の認証を求めます。

- 継続的認証 一度ログインした後も、ユーザーの操作の癖(タイピングの速度など)を分析し続け、本人確認を維持します。

- 統合ID管理(IAM)との連携 Azure AD(現在はMicrosoft Entra ID)やOktaなどのSaaSを活用し、シングルサインオンとMFAを組み合わせるケースが増えています。

スマホアプリによる認証(TOTP)の仕組み

要点:スマートフォンアプリで生成されるワンタイムパスワードは、手軽に導入できる強固な所持要素です。

現在、多くの個人ユーザーが利用しているのが、Google AuthenticatorやMicrosoft Authenticatorなどのアプリです。

これはTOTP(Time-based One-Time Password)と呼ばれる仕組みに基づいています。

サーバーとアプリで同じ秘密の鍵を共有しております。

現在時刻を元に30秒ごとに異なる6桁の数字(ワンタイムパスワード)を生成します。

これを入力することで、その時にその端末を持っていることを証明できます。

物理セキュリティキーの活用例

要点:物理キーは、ネットワークから切り離された秘密鍵を使用するため、最もフィッシング耐性が高い認証方式です。

高いレベルのセキュリティが求められる業界(金融や防衛など)では、YubiKeyに代表される物理的なセキュリティキーが採用されています。

PCのUSBポートに挿入したり、NFCでスマートフォンにかざしたりして認証を行います。

ブラウザと直接通信を行うため、ユーザーがコードを入力する手間がありません。

また偽サイトにコードを盗まれる心配もありません。

よくある質問と回答(FAQ)

要点:多要素認証の導入に関する疑問を解消し、スムーズな運用を目指しましょう。

Q:スマートフォンを紛失したらログインできなくなりますか?

A:あらかじめ発行されたバックアップコードを印刷や安全な場所に保管しておくことで、ログインが可能です。

企業の場合は管理者に連絡して再設定を依頼します。

Q:全てのWebサイトでMFAを設定すべきですか?

A:はい。特に個人情報やクレジットカード情報を扱うサイトでは、使いまわしのリスクを防ぐためにも推奨されます。

Q:SMS認証とアプリ認証、どちらがいいですか?

A:SMS認証はSIMスワップ(電話番号の盗難)のリスクがあります。

可能であれば認証アプリや物理キーを優先して使うのが良いでしょう。

多要素認証の導入事例紹介

要点:多要素認証の導入事例を知ることで、自社での運用イメージを具体化できます。

多くの会社が、セキュリティ強化のためにMFAを導入しています。

- 金融機関の事例 キャッシュカードと暗証番号に加え、ログイン時にワンタイムパスワードを求めることで、不正送金被害を大幅に低減させています。

- IT企業の事例 リモートワーク環境において、VPN接続時にスマートフォンのプッシュ通知による承認を必須化し、社内リソースを守っています。

2026年に向けたセキュリティの心構え

要点:サイバー攻撃は常に進化しているため、技術に頼るだけでなく、組織全体の意識を高めることが重要です。

昨今の攻撃は非常に巧妙です。多要素認証を導入しているからと十分安心せず、常に最新の脅威情報をチェックし、設定の見直しを行うことが大切です。

ユーザー教育を通じて「怪しいリンクは踏まない」「不審な認証要求は承認しない」という基本を徹底させることが、システムを強固に保つ唯一の道です。

まとめ:最適な多要素認証を選ぼう

要点:多要素認証には多くの種類がありますが、自社の要件や予算、ユーザーの利便性を考慮して最適な方式を選択することが成功への鍵です。

本記事では、多要素認証の種類やそれぞれのメリット、導入方法について解説しました。2026年に向けたセキュリティ対策として、MFAの導入はもはや避けて通れない課題です。

資料をダウンロードして比較検討したり、専門のパートナーに相談したりして、まずは一歩踏み出してみてください。