多要素認証と2段階認証の決定的な違い

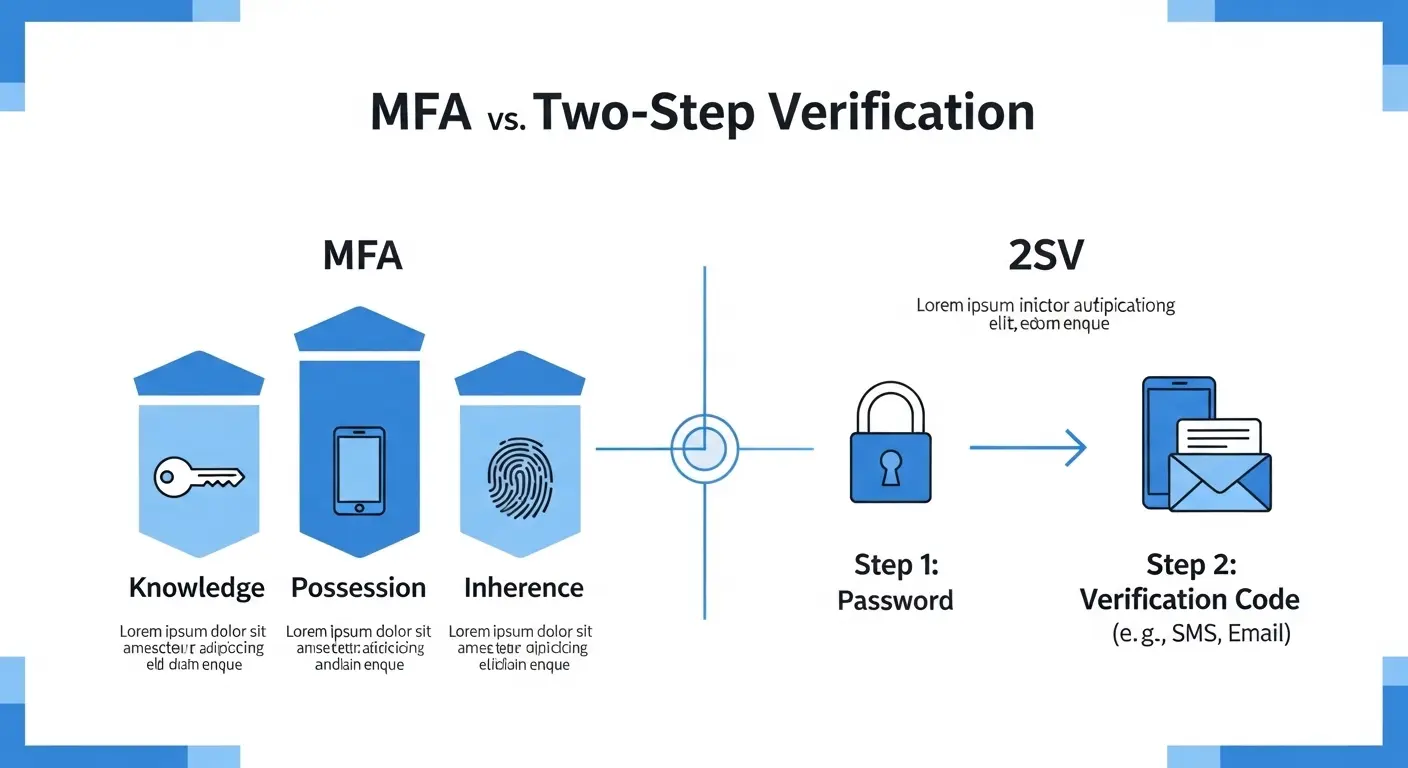

要点:多要素認証MFAは認証に使う要素の種類に着目します。

2段階認証は認証を行う回数に着目した言葉であり、その定義には明確な違いがあります。

近年、サイバー攻撃の手口が巧妙化する中、パスワード知識要素だけに依存したログイン方法では限界が見えています。

そこで注目されているのが、複数の要素を組み合わせる多要素認証と、二段階で確認を行う2段階認証です。

これら2つは似ていますが、itの専門的な視点では異なります。

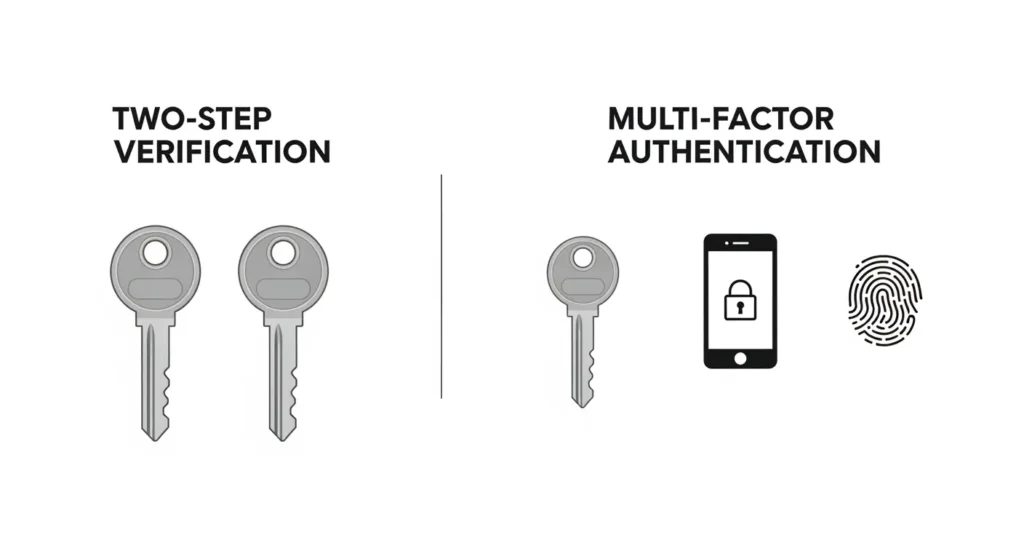

2段階認証はあくまで回数2回を指します。

同じ種類の要素を2回使っても成立します。

一方、多要素認証は異なる性質の要素を組み合わせることを求めます。

セキュリティの強度より高いとされています。

本記事では、それぞれの仕組みやメリットを詳しく解説します。

注釈:認証要素

本人確認のために用いられる情報の種類。主に知識、所持、生体の3つに分類されます。

多要素認証を構成する3つの要素とは

要点:多要素認証を成立させるには、知識、所持、生体という「性質の異なる3つの属性」から2つ以上を適切に組み合わせることが不可欠です。

多要素認証(MFA)を導入する際、単に認証を2回繰り返すだけでは不十分です。

セキュリティの強度を担保するためには、攻撃者が同時に盗み出すことが困難な、異なるカテゴリの要素を組み合わせる必要があります。

2026年現在のデジタル社会では、これら3つの要素をデバイスやクラウド上でシームレスに連携させることが、安全かつ快適なログイン環境を構築するための鍵となります。

知識要素(Something you know)

本人が頭の中に持っている情報による認証方式です。最も古くから使われ、現在でも多くのシステムの第1段階として採用されています。

- パスワードと暗証番号 英数字や記号を組み合わせたパスワードや、数字のみのPIN(暗証番号)が代表例です。

- 秘密の質問 ペットの名前は?といった、本人しか知り得ない回答をあらかじめ登録しておく方法です。

- リスクと対策 知識要素は、メモの紛失や推測、フィッシング詐欺によって第三者に漏洩するリスクが高いのが弱点です。そのため、他の要素との組み合わせが必須となります。

所持要素(Something you have)

本人が物理的に持っているものによる認証方式です。デバイスを所有していること自体が証明となります。

- スマートフォンと携帯電話 スマートフォンにインストールしたアプリでワンタイムパスワードを生成したり、SMSで届くコードを受け取ったりします。

- ICカードとハードウェアトークン 社員証などのicカードや、一定時間ごとに数字が変わる専用の液晶付き小型機器(トークン)を用います。

- セキュリティキー USBポートに差し込んだり、NFCでかざしたりする物理的なキーです。2026年現在、最も強固な所持要素の一つとして普及しています。

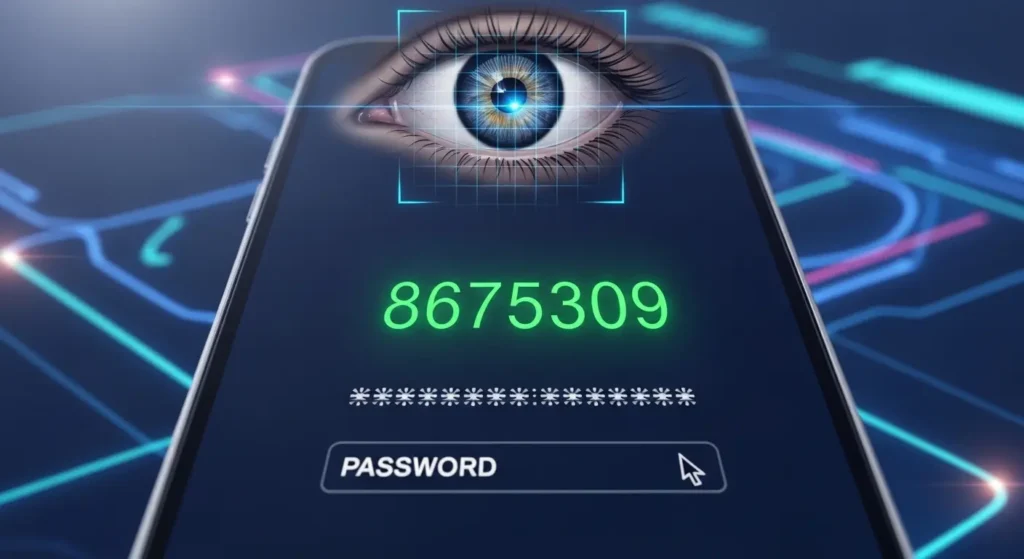

生体要素(Something you are)

本人の身体的・行動的な特徴による認証方式です。替えが効かない究極の固有情報を用います。

- 身体的特徴の利用 指紋や顔、虹彩、静脈のパターンをスキャンして照合します。

- 最新の技術傾向 2026年現在では、aiによる精度向上により、顔認証や指紋認証が日常的なログイン手段として定着しています。

- 偽装への耐性 写真やシリコン指紋による突破を防ぐため、血流や体温を検知する生存検知技術が組み合わされることが多くなっています。

注釈:タイムベースワンタイムパスワード(TOTP) 30秒や60秒といった一定期間だけ有効なパスワードを自動で生成する仕組みです。所持要素(アプリ)で生成され、一度使うと無効になるため非常に安全です。

2段階認証の設定方法とアプリの活用

要点:2段階認証は、専用の認証アプリやパスワードを組み合わせることで、初心者でも簡単にセキュリティ対策を強化できる有効な手段です。

多くのクラウドサービスやSNSサイトでは、不正アクセスを防ぐために2段階認証の設定が推奨されています。

2026年現在、もっとも一般的で安全性が高いとされているのが、スマートフォンのアプリを活用した方法です。

具体的な手順や、なぜアプリを使うのがおすすめなのか、その理由を詳しく紹介します。

主要なサービスでの一般的な設定手順

GoogleやMicrosoft、Amazonなどの大手ITサービスにおける導入の流れは共通しています。

- セキュリティ設定画面へアクセス 各サービスのマイページやアカウント管理メニューからセキュリティやログイン設定の項目を探します。

- 2段階認証を有効化 2段階認証または2要素認証のボタンを押し、設定を開始します。

- 認証方式の選択 SMSによる通知か、認証アプリの使用かを選択します。ここではセキュリティ強度が高いアプリ方式を採用しましょう。

- QRコードの読み取りと登録 pc画面に表示されたQRコードを、スマートフォンのカメラで読み取ります。アプリ内にアカウントを追加します。

- テスト認証の完了 アプリに表示された6桁のコードを入力し、正しく連携されているか確認できれば完了です。

認証アプリを活用するメリット

なぜメールやSMSではなく、アプリを使うべきなのでしょうか。

- リアルタイム性の高さ アプリで生成されるワンタイムパスワードは、30秒ごとに自動更新されます。そのため、仮にパスワードが盗まれても、第二のコードがなければログインできません。

- オフラインでも使用可能 認証アプリは、インターネット接続がない場所でもコードの生成が行えます。電波状況に左右されず、いつでもログインできる便利さがあります。

- フィッシング詐欺への対策 SMS認証は、巧妙な手口によってメッセージを傍受されるリスクが指摘されています。アプリ内での認証は、こうした外部からの攻撃に対してより強固な防御を実現します。

多要素認証のメリットとデメリット

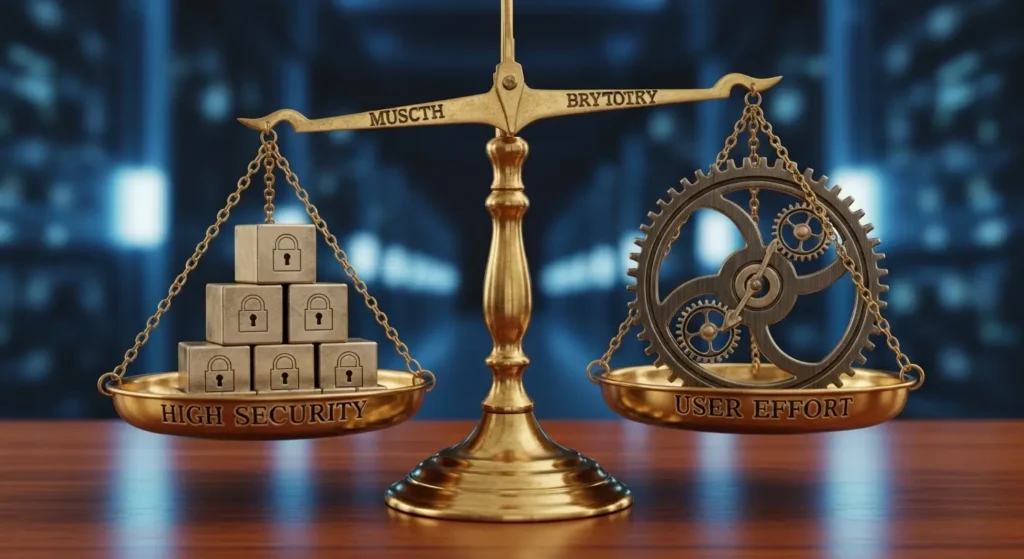

要点:多要素認証は不正アクセスの被害を最小限に抑える強力な盾となりますが、導入コストや利便性とのバランスを考慮する必要があります。

多要素認証の導入には、大きなメリットがある一方で、いくつかのデメリットも存在します。自社や個人での採用を検討する際の判断材料にしてください。

- メリットサイバー攻撃によるアカウント乗っ取りを強力に防ぐことができます。パスワードが流出しても、他の要素を突破する必要があるため、不正アクセスの成功率を極めて低く抑えることが可能です。

- デメリットログインの際に2回以上の操作が必要になるため、手間がかかり利便性が低下する点が挙げられます。また、スマートフォンの紛失時にログインできなくなるリスクがあるため、バックアップ方針の策定が重要です。

初心者向けセキュリティ対策の基本

要点:セキュリティの基本は、パスワードの使いまわしをやめましょう。可能な限り二段構えの多要素認証を有効化することから始まります。

ITに詳しくない初心者の方でも、現在からできる大切な情報を守るための対策があります。

近年、個人情報の流出被害が増えているからこそ、セキュリティ対策の基本を徹底しましょう。

専門的な知識がなくても、設定画面の見直しを行うだけで、アカウントの安全性は劇的に向上します。

パスワードの使い回しが招く大きなリスク

同じパスワードを複数のサービスで使い続けることは、非常に危険です。

- 芋づる式の不正ログイン 一つのサイトから情報が流出すると、攻撃者は同じIDとパスワードを使って他のサイトへのログインを試みます。

- リスト型攻撃の標的に サイバー攻撃の手口として、盗まれたデータを自動的に入力して突破を狙う手法が一般的です。

- 解決策としての管理ツール すべてを覚えておくのは難しいため、ブラウザの保管機能やパスワード管理アプリを活用することが推奨されます。

二段構えの認証を有効にする重要性

ログイン設定画面から、2段階認証や多要素認証(MFA)を有効にするだけで、セキュリティの強度は格段に強固になります。

- パスワードだけでは不十分な理由 どれほど複雑なパスワードでも、フィッシング詐欺などで知らぬ間に盗まれる可能性があります。

- 追加の確認が盾になる たとえパスワードが流出しても、スマートフォンへの通知や指紋などの生体認証という第二の門番がいれば、不正アクセスを防ぎきることが可能です。

日常生活で意識すべき3つのポイント

情報の安全を確保するために、日頃から以下の点に注意しましょう。

- 不審なメールやリンクを開かない 銀行や大手サービスを装ったメールから、偽のログインサイトへ誘導されるケースが多く発生しています。

- OSやアプリを常に最新にする セキュリティの穴を塞ぐための更新が定期的に行われています。放置せず、迅速にアップデートを適用してください。

- 公共のWi-Fiでのログインを避ける 暗号化されていない無料Wi-Fiでは、入力した内容が第三者に覗き見られる恐れがあります。

注釈:フィッシング詐欺 本物そっくりの偽サイトへ誘導し、IDやパスワード、クレジットカード番号などを盗み出すサイバー攻撃手法です。

2026年の最新認証トレンドと商品

要点:2026年の認証環境における最大のトレンドは、パスワードを完全に廃止したパスキー(Passkeys)の全面的な普及と、AIによる行動解析を用いた継続的な本人確認です。

2024年から加速したパスワードレス化の流れは、2026年現在、多くの企業やサービスで標準となりました。

もはやユーザーが複雑な文字列を記憶して入力する手間はありません。

指紋や顔といった生体認証がその役割を担っています。

最新のセキュリティ製品や、実際に現場で採用されているソリューションの具体例を紹介します。

パスキー(Passkeys)によるパスワードレスの実現

パスワードを使わない認証方式であるパスキーは、2026年のIT業界において最も高い信頼性を得ています。

- FIDO2規格の標準化 GoogleやApple、Microsoftが推進するFIDO2規格により、スマートフォン自体を所持要素として利用できるようになりました。

- フィッシング詐欺の完全な防止 パスキーはサイトごとに固有の秘密鍵を生成するため、偽のログインページで情報を盗まれるリスクが根本から解消されています。

- マルチデバイスの同期機能 クラウドを通じて複数のデバイス間でパスキーを共有できるため、機種変更や紛失時の移行もスムーズに行えます。

AIを活用した行動・継続認証の登場

ログイン時の1回だけの判定ではなく、ログイン中も本人であることを確認し続ける技術が普及しています。

- タイピングや操作の癖を学習 AIがキー入力の速さやマウスの動かし方の癖を学習し、常に利用者を監視します。

- 異常検知と自動ロック 普段と異なる操作パターンが検出された場合、システムが即座に再認証を求めたり、アクセスを制限したりすることで不正を未然に防ぎます。

最新の物理セキュリティキーと周辺機器

2026年モデルのハードウェア製品は、より多機能かつ堅牢に進化しています。

- YubiKey 2026 Edition USB-C、Lightning、NFCのすべてに対応した最新のキーです。指紋認証センサーを内蔵し、キーをかざすだけで多要素認証が完了します。

- 生体認証付きICカード カード自体に指紋センサーが搭載されており、本人が指を置いていない限り、カードリーダーにかざしても反応しない仕組みとなっています。

2026年の情報セキュリティを支えるDXと中小企業の支援

要点:DXを推進する中小企業にとって、多要素認証の導入は単なるセキュリティ強化だけではありません。

利用者やお客様からの信頼を高めるための経営課題として重要な意味を持ちます。

近年、サイバー攻撃の手口は巧妙化しております。

株式会社や有限会社といった組織の規模を問わず、多くの会社が被害に遭っています。

こうした背景から、2024年以降、情報セキュリティのガイドラインでは二段階認証やMFAの必須性が高められています。

一方で、実際に導入するとなると設定にかかる時間や操作の負担といった課題に直面するケースも少なくありません。

本コラムでは、利用者の安全と業務効率を両立させるための具体例を紹介します。

金融機関やWebサイトでの導入効果

私たちの生活に身近なWebサイトや金融サービスでは、すでに多要素認証が当たり前のものとなっています。

- ATMとオンラインバンキング ATMでの引き出しにはキャッシュカードと暗証番号が必要です。オンライン上でも2種類以上の要素を組み合わせることで他人による不正送金を防止しています。

- サーバーとWebアクセスの保護 社内のサーバーへリモートで接続する際、パスワードに加えてスマホへ送信されるコードを入力することで、情報の漏えいリスクを最小限に抑えています。

- 脆弱性への対策 システム上の脆弱性を完全にゼロにすることは困難ですが、MFAを導入しておくことで、万が一の際の最終的な防波堤として役立ちます。

導入を検討中の方へのサポートと資料一覧

自社に最適な製品や方法を知っていただくために、さまざまな支援メニューや資料を用意しています。

- 資料ダウンロード 導入のステップや費用がひと目でわかる一覧資料は、TOPページや目次の関連リンクからダウンロードが可能です。

- セミナーと専門家への相談 最新のトレンドを紹介するWebセミナーを定期的に開催しています。導入後の故障時や運用上の注意点についても、専門のサポートチームへ気軽に相談いただけます。

- 多要素認証(Multi-Factor Authentication)の理解 AuthenticationやFactorといった専門用語を混同せず、正しく理解することが、最高の結果を出すための第一歩です。

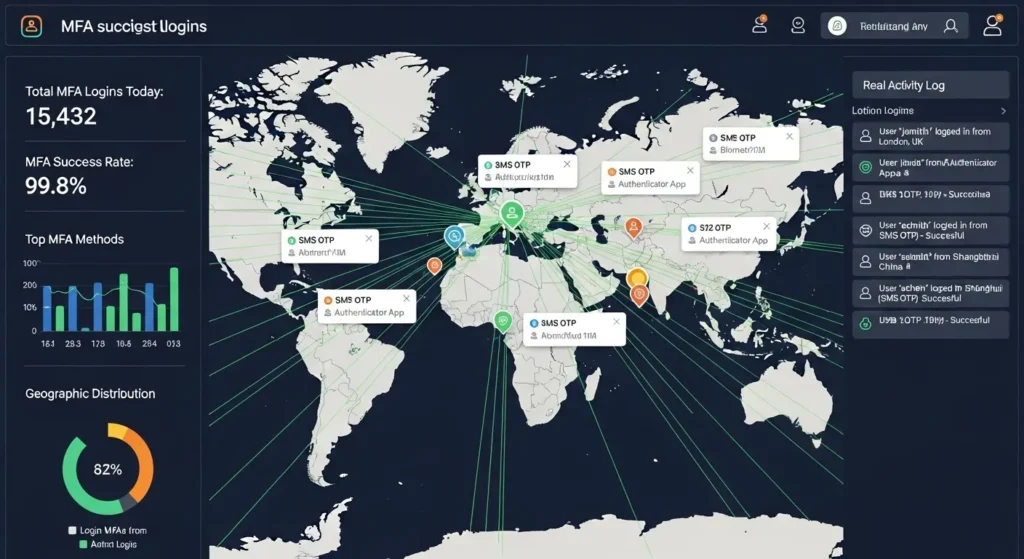

企業におけるMFA導入事例と役割

要点:企業では、社内資産や個人情報を守るために、クラウドサービスやVPNへのアクセスに多要素認証を必須とする運用が一般的です。

企業組織において、多要素認証は業務の継続を支える重要な基盤です。多くの導入事例では、以下のような場所で活用されています。

- リモートワーク環境 テレワーク中に従業員が自宅から社内ネットワークにvpn接続する際、本人確認のためにmfaが求められます。

- ビジネス用クラウドサービス awsやmicrosoft 365などのクラウド環境では、特権アカウントの保護を目的として、物理トークンやアプリによる認証が必須化されています。

2026年の認証環境で求められる安心のカタチ

要点:多要素認証の導入は、巧妙化する不正アクセスを防ぐだけではありません。

利用者や従業員が安心してシステムを利用するためのインフラとして、2024年以降さらにその重要性を増しています。

現在、多くの企業やサービスにおいて、パスワード以外の認証手段を持つことはもはや十分な対策とは言えません。

攻撃者の手口は日々進化しております。

2023年や2024年に猛威を振るったフィッシング詐欺などは、今やAIによってさらに見破りにくいものとなっています。

こうした状況下で、ユーザーが何を基準にサービスの信頼性を判断するか。

その目の付け所は、情報の守り方がいかに分かりやすく、かつ強固であるかという点に集約されています。

生活に密着した認証の具体例

私たちの身の回りには、意識せずとも多要素認証の恩恵を受けている場面が数多く存在します。

- キャッシュカードとPINコードの組み合わせ 銀行のATMで現金を引き出す際、カードという所持要素と、PINコードという知識要素の2つが必要です。これこそが、古くからある多要素認証の代表例であり、他人による不正な引き出しを防ぐための基本形です。

- スマートフォンや電話による本人確認 Webサービスへのログイン時、登録済みの電話番号にコードが届く仕組みは、多くの人が経験しているはずです。パスワード以外に物理的なデバイスを手元に持っていることを証明することで、不正ログインの確率を劇的に下げることが期待できます。

- 生体認証のシームレスな体験 Face IDや指紋認証などは、複雑な説明を読まなくても直感的に操作でき、きれいに洗練されたユーザー体験を提供しながら、高度なセキュリティを実現しています。

多要素認証(MFA) for Business の展望

企業がMFAを導入する際、どのような支援を受け、環境を整えていくべきでしょうか。

- 関連するガイドラインの遵守 ISMSやPマーク、あるいは業界ごとのセキュリティ基準において、多要素認証の導入は推奨から必須へと移行しています。これらに該当する企業は、迅速な対応が求められます。

- 人に寄り添ったシステム設計 セキュリティを厳しくしすぎると、かえって業務効率が落ちるなどの弊害が出る場合があります。シングルサインオン(SSO)等の技術と組み合わせることで、安全性を保ちつつ、従業員の負担を最小限に抑える設計が不可欠です。

多要素認証に関するよくある質問

要点:導入時に抱きやすい疑問や不安を解消し、より適切な認証方法を選択できるようにしましょう。

Q1. スマートフォンを紛失したらどうすればいい?

A1. 多くのサービスでは、設定時にリカバリコードバックアップコードを発行できます。

これを別途保管しておくことで、端末がない場合でもログインと再設定が可能です。

Q2. sms認証は安全ですか?

A2. 従来のパスワードのみよりは安全ですが、近年ではsmsの傍受やなりすましの手口も指摘されています。

より高い安全性を求める場合は、認証アプリや物理キーの使用をおすすめします。

Q3. すべてのサイトで設定すべき?

A3. はい。

特に

- メールアドレス

- オンラインバンキング

- sns

など、他のサービスの連携元となる重要なアカウントは、優先的に対応を行いましょう。

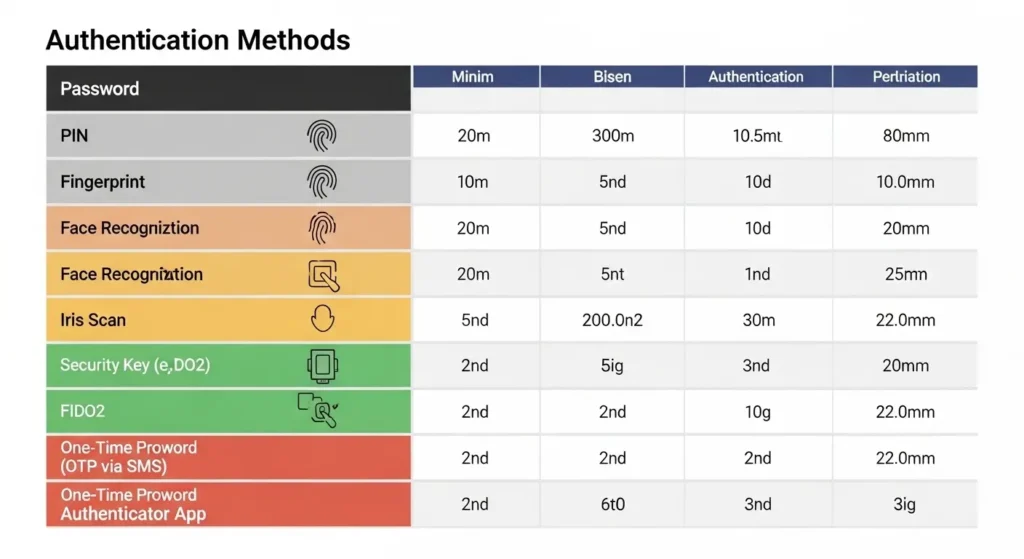

認証方式の比較表と選び方

要点:自分の環境や守りたい情報の重要度に合わせて、最適な認証方式を選択することが大切です。

認証方式にはそれぞれ特徴があります。以下の比較表を参考に、自社や個人に最適なものを選んでください。

| 方式 | 強度 | 利便性 | 特徴 |

| パスワードのみ | 低い | 高い | 限界があり推奨されない |

| sms通知 | 中 | 高い | 携帯電話があれば簡単 |

| 認証アプリ | 高い | 中 | オフラインでも生成可能 |

| 物理キー | 最高 | 低 | 紛失のリスクがあるが強固 |

| 生体認証 | 最高 | 高い | 身体の一部を用いるため複製困難 |

まとめ:二段構えの対策で情報を守る

要点:多要素認証は現代のit社会において必須の装備です。正しく設定することでサイバー攻撃の被害から身を守ることができます。

本記事では、

- 多要素認証の仕組み

- 2段階認証との違い

そして具体的な活用方法について解説しました。

サイバー攻撃は日々巧妙化しており、パスワードだけの管理には限界があります。

多少の手間はかかりますが、知識・所持・生体という複数の要素を組み合わせることで、あなたの大切な資産と個人情報を守ることができます。

まだ設定を行っていない方は、この機会にぜひ導入を検討してみてください。

公式サイト・関連リンク

有効な内部リンク